Google identifica il primo exploit zero-day sviluppato dall'IA e ostacola un evento di sfruttamento di massa pianificato.

TL;DRGoogle ha identificato il primo exploit zero-day che ritiene sia stato sviluppato con l'IA e ha sventato un evento di sfruttamento di massa pianificato. Il rapporto GTIG documenta attori sponsorizzati dallo stato provenienti da Cina, Corea del Nord e Russia che utilizzano l'IA per la ricerca di vulnerabilità, malware autonomo che utilizza l'API Gemini di Google e attacchi alla catena di approvvigionamento mirati all'ecosistema software dell'IA. Google ha identificato il primo exploit zero-day che ritiene sia stato sviluppato con intelligenza artificiale. L'attore criminale che lo ha creato aveva pianificato di utilizzarlo in un evento di sfruttamento di massa. Il Threat Intelligence Group di Google ha scoperto la vulnerabilità prima che venisse distribuita, ha collaborato con il fornitore interessato per correggerla e ha interrotto l'operazione. L'exploit, uno script Python che elude l'autenticazione a due fattori su un popolare strumento di amministrazione di sistema open-source, conteneva punteggi CVSS allucinati, docstring educativi e il formato strutturato caratteristico dell'output di grandi modelli linguistici. Google ha una forte fiducia che un modello di IA sia stato utilizzato per trovare e armare il difetto. La divulgazione arriva in un rapporto pubblicato lunedì dal Google Threat Intelligence Group che documenta una transizione in maturazione dall'hacking sperimentale abilitato dall'IA a ciò che GTIG definisce "applicazione su scala industriale di modelli generativi all'interno di flussi di lavoro avversariali". Attori sponsorizzati dallo stato provenienti da Cina e Corea del Nord stanno utilizzando l'IA per la ricerca di vulnerabilità. Attori legati alla Russia stanno distribuendo codice di inganno generato dall'IA contro obiettivi ucraini. Un malware Android chiamato PROMPTSPY utilizza l'API Gemini di Google per navigare autonomamente nei dispositivi delle vittime, catturare dati biometrici e bloccare la propria disinstallazione. La corsa agli armamenti della cybersicurezza dell'IA di cui gli esperti avevano avvertito non è più teorica. È nei registri di risposta agli incidenti di Google. L'exploit zero-day ha preso di mira un difetto di logica semantica, non un bug di corruzione della memoria o un errore di sanitizzazione dell'input, ma un errore di progettazione di alto livello in cui lo sviluppatore ha codificato un'assunzione di fiducia nella logica di autenticazione a due fattori. Gli scanner di vulnerabilità tradizionali e i fuzzers sono ottimizzati per rilevare crash e sink di flusso di dati. Mancano questa categoria di difetti. I grandi modelli linguistici non lo fanno. I modelli di frontiera possono eseguire ragionamenti contestuali, leggendo l'intento dello sviluppatore e correlando la logica di enforcement dell'autenticazione con eccezioni codificate a mano che la contraddicono. Il modello ha messo in evidenza un errore logico dormiente che appariva funzionalmente corretto a ogni scanner tradizionale ma era strategicamente rotto da una prospettiva di sicurezza. GTIG ha collaborato con il fornitore interessato per divulgare responsabilmente la vulnerabilità. Non crede che Gemini sia stato utilizzato. Il gruppo criminale dietro l'exploit ha, secondo Google, "un forte record di incidenti di alto profilo e sfruttamento di massa". L'evento di sfruttamento di massa pianificato è stato prevenuto da una contro-scoperta proattiva. L'implicazione è che l'IA ha superato una soglia. Ora può trovare vulnerabilità che gli esseri umani e gli strumenti tradizionali mancano, ed è utilizzata da attori criminali per farlo su scala. Il malware autonomo PROMPTSPY è una backdoor Android identificata per la prima volta da ESET nel febbraio 2026. I rapporti iniziali si sono concentrati sul suo utilizzo dell'API Gemini per mantenere la persistenza navigando nell'interfaccia utente Android per fissare l'applicazione dannosa nell'elenco delle app recenti. L'analisi di Google ha rivelato capacità che vanno significativamente oltre. Il malware contiene un modulo agente autonomo chiamato GeminiAutomationAgent. Serializza la gerarchia dell'interfaccia utente visibile del dispositivo in un formato simile a XML tramite l'API di Accessibilità e lo invia al modello gemini-2.5-flash-lite. Il modello restituisce risposte JSON strutturate contenenti tipi di azione e coordinate spaziali, che PROMPTSPY analizza per simulare gesti fisici: clic, scorrimenti e navigazione. L'IA interpreta lo stato del dispositivo e genera comandi in tempo reale senza supervisione umana. PROMPTSPY può catturare dati biometrici della vittima per riprodurre gesti di autenticazione e riacquistare accesso a dispositivi compromessi. Se una vittima tenta di disinstallarlo, il malware identifica le coordinate sullo schermo del pulsante di disinstallazione e rende un overlay invisibile che intercetta gli eventi di tocco, facendo apparire il pulsante non responsivo. La sua infrastruttura di comando e controllo, inclusi le chiavi API di Gemini e i server di relay VNC, può essere aggiornata dinamicamente durante l'esecuzione, il che significa che bloccare endpoint specifici non disabilita la backdoor. Google ha disabilitato le risorse associate a questa attività e ha confermato che non ci sono app contenenti PROMPTSPY su Google Play. Gli attori statali Gli attori minacciosi sponsorizzati dallo stato cinese e nordcoreano stanno utilizzando l'IA per la ricerca di vulnerabilità con crescente sofisticazione. GTIG ha osservato UNC2814, un gruppo legato alla Cina, dirigere Gemini per agire come "auditor di sicurezza senior" e "esperto di sicurezza binaria C/C++" per supportare la ricerca di vulnerabilità nel firmware TP-Link e nelle implementazioni del protocollo di trasferimento file. L'APT45 della Corea del Nord ha inviato migliaia di richieste ripetitive che analizzavano ricorsivamente diversi CVE e validavano exploit di prova di concetto, costruendo un arsenale di capacità di exploit che sarebbe stato impraticabile gestire senza assistenza dell'IA. Gli attori minacciosi cinesi hanno sperimentato un repository di vulnerabilità specializzato chiamato wooyun-legacy, un plugin di abilità di codice Claude contenente una base di conoscenza distillata di oltre 85.000 casi di vulnerabilità del mondo reale raccolti dalla piattaforma cinese di bug bounty WooYun tra il 2010 e il 2016. Primando un modello di IA con questi dati di vulnerabilità, gli attori hanno abilitato l'apprendimento in contesto che ha guidato il modello ad affrontare l'analisi del codice come un ricercatore esperto e identificare difetti logici che il modello di base altrimenti avrebbe perso. Gli attori legati alla Russia che prendono di mira le organizzazioni ucraine stanno distribuendo famiglie di malware chiamate CANFAIL e LONGSTREAM, entrambe le quali utilizzano codice di inganno generato dall'IA per offuscare la loro funzionalità dannosa. Il codice sorgente di CANFAIL contiene commenti degli sviluppatori che identificano esplicitamente i blocchi non utilizzati come contenuto di riempimento progettato per mascherare l'attività dannosa. LONGSTREAM contiene 32 istanze di codice che interrogano lo stato dell'ora legale del sistema, un'operazione ripetitiva dall'aspetto benigno che esiste esclusivamente per camuffare il vero scopo del downloader. L'APT27, un gruppo legato alla Cina, ha utilizzato Gemini per accelerare lo sviluppo di uno strumento di gestione della rete di relay operativo con configurazioni di proxy multi-hop progettate per offuscare le origini delle intrusioni. La catena di approvvigionamento Un gruppo di crimine informatico chiamato TeamPCP ha rivendicato la responsabilità per molteplici compromessi della catena di approvvigionamento di popolari repository GitHub e delle relative GitHub Actions a fine marzo 2026, inclusi Trivy, Checkmarx, LiteLLM e BerriAI. Gli attaccanti hanno ottenuto accesso iniziale attraverso pacchetti PyPI compromessi e richieste di pull dannose, quindi hanno incorporato malware per il furto di credenziali per estrarre chiavi AWS e token GitHub dagli ambienti di build interessati. Le credenziali rubate sono state monetizzate attraverso partnership con gruppi di ransomware e estorsione di furto di dati. Il compromesso di LiteLLM, un'utilità gateway per l'IA utilizzata per integrare più fornitori di modelli linguistici di grandi dimensioni, è particolarmente significativo. Poiché il pacchetto è ampiamente distribuito,

Altri articoli

eBay rifiuta l'offerta da 56 miliardi di dollari di GameStop poiché

Il consiglio di amministrazione di eBay ha respinto l'offerta di acquisizione da 56 miliardi di dollari di GameStop, ritenendola né credibile né attraente, citando incertezze sul finanziamento e leva finanziaria.

eBay rifiuta l'offerta da 56 miliardi di dollari di GameStop poiché

Il consiglio di amministrazione di eBay ha respinto l'offerta di acquisizione da 56 miliardi di dollari di GameStop, ritenendola né credibile né attraente, citando incertezze sul finanziamento e leva finanziaria.

Claude ha appena preso in carico il data center di cui Grok aveva più bisogno.

L'accordo di Anthropic con SpaceX offre a Claude un notevole aumento di capacità di calcolo dal data center di Memphis, che xAI aveva probabilmente più bisogno, rivelando quanto brutalmente l'infrastruttura ora plasmi la corsa tra Grok e i suoi rivali.

Claude ha appena preso in carico il data center di cui Grok aveva più bisogno.

L'accordo di Anthropic con SpaceX offre a Claude un notevole aumento di capacità di calcolo dal data center di Memphis, che xAI aveva probabilmente più bisogno, rivelando quanto brutalmente l'infrastruttura ora plasmi la corsa tra Grok e i suoi rivali.

WhatsApp sta ricevendo il rinnovamento del Liquid Glass di iOS 26, ed è sorprendentemente bellissimo.

WhatsApp sta distribuendo il suo redesign in Liquid Glass per iOS 26 ad alcuni utenti, portando schede traslucide, pulsanti rinnovati, animazioni più fluide e menu aggiornati.

WhatsApp sta ricevendo il rinnovamento del Liquid Glass di iOS 26, ed è sorprendentemente bellissimo.

WhatsApp sta distribuendo il suo redesign in Liquid Glass per iOS 26 ad alcuni utenti, portando schede traslucide, pulsanti rinnovati, animazioni più fluide e menu aggiornati.

L'approccio di A* di Kevin Hartz è "meno è di più" con il nuovo fondo da 450 milioni di dollari.

Il fondo A* di Kevin Hartz ha chiuso un fondo da 450 milioni di dollari, presentato come una risposta ai megafondi AI che inseguono valutazioni da miliardi di dollari in ogni fase.

L'approccio di A* di Kevin Hartz è "meno è di più" con il nuovo fondo da 450 milioni di dollari.

Il fondo A* di Kevin Hartz ha chiuso un fondo da 450 milioni di dollari, presentato come una risposta ai megafondi AI che inseguono valutazioni da miliardi di dollari in ogni fase.

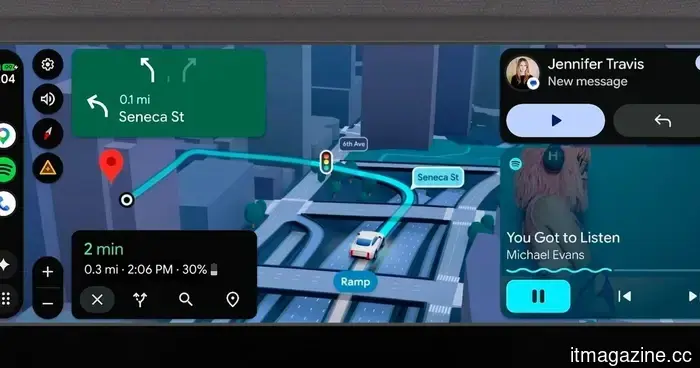

Questo aggiornamento di Android Auto sta cercando di cambiare il modo in cui guidi e usi la tua auto.

Android Auto sta ricevendo un importante aggiornamento che va oltre le modifiche di design, portando una navigazione più intelligente, un intrattenimento più ricco e un'esperienza di guida più utile.

Questo aggiornamento di Android Auto sta cercando di cambiare il modo in cui guidi e usi la tua auto.

Android Auto sta ricevendo un importante aggiornamento che va oltre le modifiche di design, portando una navigazione più intelligente, un intrattenimento più ricco e un'esperienza di guida più utile.

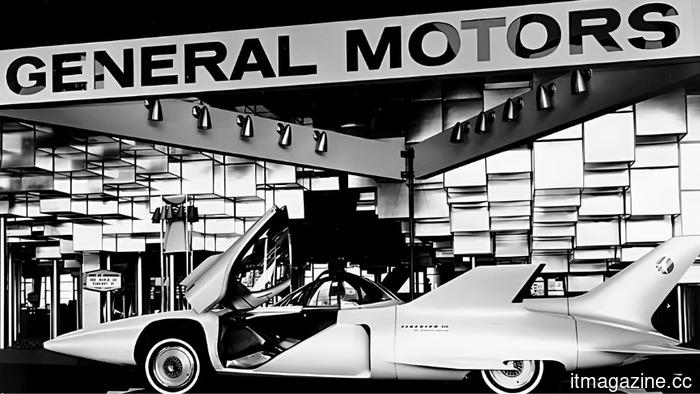

GM licenzia 600 lavoratori IT in uno scambio di competenze AI mentre il produttore di automobili si sposta verso veicoli definiti dal software

General Motors sta tagliando 500-600 lavoratori IT e assumendo ingegneri nativi dell'IA. Il produttore di automobili si sta ritirando dai veicoli elettrici e dai robotaxi mentre raddoppia gli investimenti nei veicoli definiti da software alimentati dall'IA.

GM licenzia 600 lavoratori IT in uno scambio di competenze AI mentre il produttore di automobili si sposta verso veicoli definiti dal software

General Motors sta tagliando 500-600 lavoratori IT e assumendo ingegneri nativi dell'IA. Il produttore di automobili si sta ritirando dai veicoli elettrici e dai robotaxi mentre raddoppia gli investimenti nei veicoli definiti da software alimentati dall'IA.

Google identifica il primo exploit zero-day sviluppato dall'IA e ostacola un evento di sfruttamento di massa pianificato.

Il GTIG di Google ha identificato il primo exploit zero-day sviluppato con l'IA e ha fermato un evento di sfruttamento di massa. Il rapporto documenta gli attori statali che utilizzano l'IA per la ricerca di vulnerabilità e malware autonomo.