Google выявил первую уязвимость нулевого дня, разработанную ИИ, и предотвратил запланированное массовое использование.

TL;DRGoogle выявил первую уязвимость нулевого дня, которую, как он считает, разработали с помощью ИИ, и предотвратил запланированное массовое использование этой уязвимости. В отчете GTIG документируются действия, поддерживаемые государством, из Китая, Северной Кореи и России, использующие ИИ для исследования уязвимостей, автономного вредоносного ПО, использующего API Gemini от Google, и атаки на цепочку поставок, нацеленные на экосистему программного обеспечения ИИ.

Google выявил первую уязвимость нулевого дня, которую, как он считает, разработали с помощью искусственного интеллекта. Преступная угроза, создавшая ее, планировала использовать ее в массовом событии эксплуатации. Группа по анализу угроз Google обнаружила уязвимость до ее развертывания, работала с пострадавшим поставщиком, чтобы устранить ее, и нарушила операцию. Уязвимость, представляющая собой скрипт на Python, который обходит двухфакторную аутентификацию на популярном инструменте администрирования с открытым исходным кодом, содержала вымышленные оценки CVSS, образовательные строки документации и структурированное текстовое форматирование, характерное для вывода больших языковых моделей. Google с высокой степенью уверенности считает, что для поиска и использования этой уязвимости был использован ИИ-модель.

Раскрытие информации произошло в отчете, опубликованном в понедельник группой по анализу угроз Google, который документирует созревание перехода от экспериментального взлома с использованием ИИ к тому, что GTIG называет «промышленным масштабом применения генеративных моделей в противостоящих рабочих процессах». Поддерживаемые государством акторы из Китая и Северной Кореи используют ИИ для исследования уязвимостей. Угрозы, связанные с Россией, развертывают сгенерированный ИИ код-приманку против украинских целей. Вредоносное ПО для Android под названием PROMPTSPY использует собственный API Gemini от Google для автономной навигации по устройствам жертв, захвата биометрических данных и блокировки своего собственного удаления. Гонка вооружений в области кибербезопасности с использованием ИИ, о которой предупреждали эксперты, больше не является теоретической. Это зафиксировано в журналах реагирования на инциденты Google.

Уязвимость нулевого дня

Уязвимость нацеливалась на логическую ошибку семантики, а не на ошибку повреждения памяти или ошибку очистки ввода, а на высокоуровневую проектную ошибку, где разработчик жестко закодировал предположение о доверии в логику двухфакторной аутентификации. Традиционные сканеры уязвимостей и фуззеры оптимизированы для обнаружения сбоев и точек утечки данных. Они пропускают эту категорию ошибок. Большие языковые модели этого не делают. Передовые модели могут выполнять контекстное рассуждение, понимая намерения разработчика и сопоставляя логику обеспечения аутентификации с жестко закодированными исключениями, которые противоречат ей. Модель выявила скрытую логическую ошибку, которая казалась функционально правильной для каждого традиционного сканера, но была стратегически нарушена с точки зрения безопасности.

GTIG работала с пострадавшим поставщиком, чтобы ответственно раскрыть уязвимость. Она не считает, что Gemini был использован. Преступная группа, стоящая за уязвимостью, по словам Google, «имеет сильную репутацию в высокопрофильных инцидентах и массовой эксплуатации». Запланированное массовое событие эксплуатации было предотвращено проактивным контрразведывательным действием. Это подразумевает, что ИИ пересек порог. Теперь он может находить уязвимости, которые люди и традиционные инструменты пропускают, и используется преступными актерами для этого в масштабах.

Автономное вредоносное ПО

PROMPTSPY — это бэкдор для Android, впервые идентифицированный ESET в феврале 2026 года. Первоначальные сообщения сосредоточились на его использовании API Gemini для поддержания постоянства, навигируя по пользовательскому интерфейсу Android, чтобы закрепить вредоносное приложение в списке недавних приложений. Анализ Google выявил возможности, которые значительно превышают это.

Вредоносное ПО содержит модуль автономного агента под названием GeminiAutomationAgent. Он сериализует видимую иерархию пользовательского интерфейса устройства в формат, похожий на XML, через API доступности и отправляет его в модель gemini-2.5-flash-lite. Модель возвращает структурированные JSON-ответы, содержащие типы действий и пространственные координаты, которые PROMPTSPY анализирует для имитации физических жестов: нажатий, свайпов и навигации. ИИ интерпретирует состояние устройства и генерирует команды в реальном времени без человеческого контроля.

PROMPTSPY может захватывать биометрические данные жертвы, чтобы воспроизводить жесты аутентификации и восстанавливать доступ к скомпрометированным устройствам. Если жертва пытается удалить его, вредоносное ПО определяет координаты на экране кнопки удаления и накладывает невидимый оверлей, который перехватывает касания, заставляя кнопку казаться неотзывчивой. Его инфраструктура командования и контроля, включая ключи API Gemini и VNC релейные серверы, может динамически обновляться во время выполнения, что означает, что блокировка конкретных конечных точек не отключает бэкдор. Google отключил активы, связанные с этой деятельностью, и подтвердил, что на Google Play не найдено приложений, содержащих PROMPTSPY.

Государственные акторы

Государственные акторы из Китая и Северной Кореи используют ИИ для исследования уязвимостей с растущей сложностью. GTIG наблюдала, как группа UNC2814, связанная с Китаем, направляла Gemini действовать как «старший аудитор безопасности» и «эксперт по безопасности бинарных файлов C/C++», чтобы поддержать исследование уязвимостей в прошивке TP-Link и реализациях протокола передачи файлов. Северокорейская APT45 отправила тысячи повторяющихся запросов, которые рекурсивно анализировали различные CVE и проверяли эксплойты доказательства концепции, создавая арсенал возможностей эксплуатации, который было бы непрактично управлять без помощи ИИ.

Китайские угрозы экспериментировали с специализированным репозиторием уязвимостей под названием wooyun-legacy, плагином кода Claude, содержащим дистиллированную базу знаний из более чем 85 000 реальных случаев уязвимостей, собранных китайской платформой по вознаграждениям за ошибки WooYun в период с 2010 по 2016 год. Подготовив ИИ-модель с этими данными о уязвимостях, акторы включили контекстное обучение, которое направляло модель подходить к анализу кода как опытный исследователь и выявлять логические ошибки, которые базовая модель в противном случае пропустила бы.

Акторы, связанные с Россией, нацеленные на украинские организации, развертывают семейства вредоносного ПО под названием CANFAIL и LONGSTREAM, оба из которых используют сгенерированный ИИ код-приманку для сокрытия своей вредоносной функциональности. Исходный код CANFAIL содержит комментарии разработчиков, которые явно идентифицируют неиспользуемые блоки как контент-заполнитель, предназначенный для маскировки вредоносной активности. LONGSTREAM содержит 32 экземпляра кода, запрашивающего статус перехода на летнее/зимнее время системы, повторяющуюся безобидную операцию, которая существует исключительно для маскировки истинной цели загрузчика. APT27, группа, связанная с Китаем, использовала Gemini для ускорения разработки инструмента управления сетью релейных ящиков с многоуровневыми прокси-конфигурациями, предназначенными для сокрытия источников вторжения.

Цепочка поставок

Группа киберпреступников под названием TeamPCP взяла на себя ответственность за несколько компрометаций цепочки поставок популярных репозиториев GitHub и связанных с ними действий GitHub в конце марта 2026 года, включая Trivy, Checkmarx, LiteLLM и BerriAI. Нападающие получили первоначальный доступ через скомпрометированные пакеты PyPI и вредоносные запросы на извлечение, затем внедрили вредоносное ПО для кражи учетных данных, чтобы извлечь ключи AWS и токены GitHub из затронутых сред сборки. Украден

Другие статьи

Согласно сообщениям, Huawei тестирует новые технологии для своей самой большой батареи телефона на сегодняшний день.

Новая утечка утверждает, что Huawei экспериментирует с новыми материалами и дизайнами батарей, которые могут увеличить емкость смартфонов более чем на 10 000 мАч.

Согласно сообщениям, Huawei тестирует новые технологии для своей самой большой батареи телефона на сегодняшний день.

Новая утечка утверждает, что Huawei экспериментирует с новыми материалами и дизайнами батарей, которые могут увеличить емкость смартфонов более чем на 10 000 мАч.

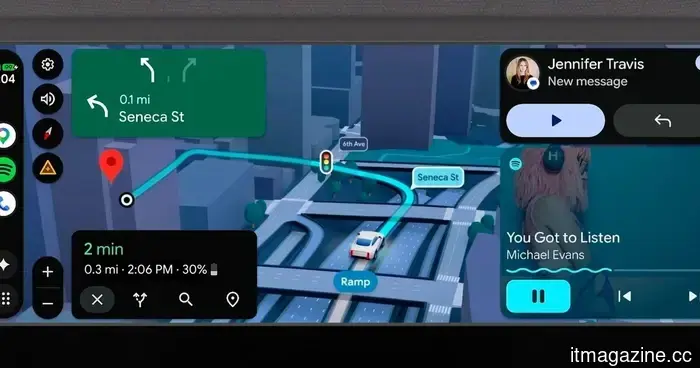

Это обновление Android Auto пытается изменить то, как вы водите и используете свой автомобиль.

Android Auto получает значительное обновление, которое выходит за рамки изменений в дизайне, предлагая более умную навигацию, более насыщенные развлечения и более полезный опыт вождения.

Это обновление Android Auto пытается изменить то, как вы водите и используете свой автомобиль.

Android Auto получает значительное обновление, которое выходит за рамки изменений в дизайне, предлагая более умную навигацию, более насыщенные развлечения и более полезный опыт вождения.

WhatsApp получает обновление Liquid Glass для iOS 26, и оно удивительно красиво

WhatsApp начинает развертывание своего редизайна iOS 26 Liquid Glass для некоторых пользователей, предлагая полупрозрачные вкладки, обновленные кнопки, более плавные анимации и обновленные меню.

WhatsApp получает обновление Liquid Glass для iOS 26, и оно удивительно красиво

WhatsApp начинает развертывание своего редизайна iOS 26 Liquid Glass для некоторых пользователей, предлагая полупрозрачные вкладки, обновленные кнопки, более плавные анимации и обновленные меню.

Google только что значительно улучшил Gemini для дома, чтобы лучше управлять вашим умным домом.

Google выпустил новое обновление Gemini для Home с более умным поиском по камере, более быстрым управлением устройствами, улучшенной настройкой и новыми улучшениями приложения Google Home.

Google только что значительно улучшил Gemini для дома, чтобы лучше управлять вашим умным домом.

Google выпустил новое обновление Gemini для Home с более умным поиском по камере, более быстрым управлением устройствами, улучшенной настройкой и новыми улучшениями приложения Google Home.

Google только что анонсировала новый тип ноутбука, и он делает Gemini повсюду.

Google официально представил Googlebooks, новую категорию ноутбуков, созданных вокруг его AI-ассистента Gemini. Ожидаются устройства от Acer, Asus, Dell, HP и Lenovo этой осенью, хотя цены и полные характеристики оборудования еще не были раскрыты.

Google только что анонсировала новый тип ноутбука, и он делает Gemini повсюду.

Google официально представил Googlebooks, новую категорию ноутбуков, созданных вокруг его AI-ассистента Gemini. Ожидаются устройства от Acer, Asus, Dell, HP и Lenovo этой осенью, хотя цены и полные характеристики оборудования еще не были раскрыты.

Наделла боялся, что Microsoft станет «следующим IBM», когда на суде была раскрыта оценка возврата OpenAI в 92 миллиарда долларов.

Генеральный директор Microsoft Сатья Наделла дал показания в процессе Musk против Altman, что он опасался, что его компания станет следующим IBM. В меморандуме Брэда Смита прогнозировалась прибыль в 92 миллиарда долларов на инвестиции OpenAI в 13 миллиардов долларов.

Наделла боялся, что Microsoft станет «следующим IBM», когда на суде была раскрыта оценка возврата OpenAI в 92 миллиарда долларов.

Генеральный директор Microsoft Сатья Наделла дал показания в процессе Musk против Altman, что он опасался, что его компания станет следующим IBM. В меморандуме Брэда Смита прогнозировалась прибыль в 92 миллиарда долларов на инвестиции OpenAI в 13 миллиардов долларов.

Google выявил первую уязвимость нулевого дня, разработанную ИИ, и предотвратил запланированное массовое использование.

GTIG Google выявила первую уязвимость нулевого дня, разработанную с использованием ИИ, и остановила массовое событие эксплуатации. В отчете документируются действия государственных акторов, использующих ИИ для исследования уязвимостей и автономного вредоносного ПО.