Google identifica el primer exploit de día cero desarrollado por IA y frustra un evento de explotación masiva planeado.

TL;DRGoogle identificó el primer exploit de día cero que cree fue desarrollado con IA y frustró un evento de explotación masiva planificado. El informe de GTIG documenta a actores patrocinados por el estado de China, Corea del Norte y Rusia utilizando IA para la investigación de vulnerabilidades, malware autónomo utilizando la API Gemini de Google, y ataques a la cadena de suministro que apuntan al ecosistema de software de IA.

Google ha identificado el primer exploit de día cero que cree fue desarrollado con inteligencia artificial. El actor de amenaza criminal que lo construyó planeaba usarlo en un evento de explotación masiva. El Grupo de Inteligencia de Amenazas de Google descubrió la vulnerabilidad antes de que se desplegara, trabajó con el proveedor afectado para corregirla y interrumpió la operación. El exploit, un script de Python que elude la autenticación de dos factores en una popular herramienta de administración de sistemas de código abierto, contenía puntuaciones CVSS alucinadas, docstrings educativos y el formato estructurado característico de la salida de modelos de lenguaje grande. Google tiene alta confianza en que se utilizó un modelo de IA para encontrar y armar la falla.

La divulgación se produce en un informe publicado el lunes por el Grupo de Inteligencia de Amenazas de Google que documenta una transición en maduración de la piratería habilitada por IA experimental a lo que GTIG llama la "aplicación a escala industrial de modelos generativos dentro de flujos de trabajo adversariales". Actores patrocinados por el estado de China y Corea del Norte están utilizando IA para la investigación de vulnerabilidades. Actores de amenaza vinculados a Rusia están desplegando código señuelo generado por IA contra objetivos ucranianos. Un malware de Android llamado PROMPTSPY utiliza la propia API Gemini de Google para navegar de forma autónoma por los dispositivos de las víctimas, capturar datos biométricos y bloquear su propia desinstalación. La carrera armamentista de ciberseguridad de IA de la que los expertos advirtieron ya no es teórica. Está en los registros de respuesta a incidentes de Google.

El día cero

El exploit apuntó a un error de lógica semántica, no a un error de corrupción de memoria o un error de saneamiento de entrada, sino a un error de diseño de alto nivel donde el desarrollador codificó una suposición de confianza en la lógica de autenticación de dos factores. Los escáneres de vulnerabilidades tradicionales y los fuzzers están optimizados para detectar bloqueos y sumideros de flujo de datos. Ellos pierden esta categoría de falla. Los modelos de lenguaje grande no. Los modelos de frontera pueden realizar razonamiento contextual, leyendo la intención del desarrollador y correlacionando la lógica de aplicación de la autenticación con excepciones codificadas que la contradicen. El modelo descubrió un error lógico latente que parecía funcionalmente correcto para cada escáner tradicional pero estaba estratégicamente roto desde una perspectiva de seguridad.

GTIG trabajó con el proveedor afectado para divulgar responsablemente la vulnerabilidad. No cree que se haya utilizado Gemini. El grupo criminal detrás del exploit tiene, según Google, "un sólido historial de incidentes de alto perfil y explotación masiva". El evento de explotación masiva planificado fue prevenido por un descubrimiento proactivo. La implicación es que la IA ha cruzado un umbral. Ahora puede encontrar vulnerabilidades que los humanos y las herramientas tradicionales pasan por alto, y está siendo utilizada por actores criminales para hacerlo a gran escala.

El malware autónomo

PROMPTSPY es una puerta trasera de Android identificada por primera vez por ESET en febrero de 2026. Los informes iniciales se centraron en su uso de la API Gemini para mantener la persistencia navegando por la interfaz de usuario de Android para fijar la aplicación maliciosa en la lista de aplicaciones recientes. El análisis de Google reveló capacidades que van mucho más allá.

El malware contiene un módulo de agente autónomo llamado GeminiAutomationAgent. Serializa la jerarquía de la interfaz de usuario visible del dispositivo en un formato similar a XML a través de la API de Accesibilidad y lo envía al modelo gemini-2.5-flash-lite. El modelo devuelve respuestas JSON estructuradas que contienen tipos de acción y coordenadas espaciales, que PROMPTSPY analiza para simular gestos físicos: clics, deslizamientos y navegación. La IA interpreta el estado del dispositivo y genera comandos en tiempo real sin supervisión humana.

PROMPTSPY puede capturar datos biométricos de la víctima para reproducir gestos de autenticación y recuperar el acceso a dispositivos comprometidos. Si una víctima intenta desinstalarlo, el malware identifica las coordenadas en pantalla del botón de desinstalación y renderiza una superposición invisible que intercepta eventos táctiles, haciendo que el botón parezca no responder. Su infraestructura de comando y control, incluidos las claves de API de Gemini y los servidores de retransmisión VNC, puede actualizarse dinámicamente en tiempo de ejecución, lo que significa que bloquear puntos finales específicos no desactiva la puerta trasera. Google ha deshabilitado los activos asociados con esta actividad y ha confirmado que no se encuentran aplicaciones que contengan PROMPTSPY en Google Play.

Los actores estatales

Los actores de amenaza patrocinados por el estado de China y Corea del Norte están utilizando IA para la investigación de vulnerabilidades con una sofisticación creciente. GTIG observó a UNC2814, un grupo vinculado a China, dirigiendo a Gemini para actuar como un "auditor de seguridad senior" y "experto en seguridad de binarios C/C++" para apoyar la investigación de vulnerabilidades en el firmware de TP-Link y las implementaciones de protocolo de transferencia de archivos. El APT45 de Corea del Norte envió miles de solicitudes repetitivas que analizaron recursivamente diferentes CVEs y validaron exploits de prueba de concepto, construyendo un arsenal de capacidades de exploit que sería impráctico gestionar sin asistencia de IA.

Los actores de amenaza chinos experimentaron con un repositorio de vulnerabilidades especializado llamado wooyun-legacy, un complemento de habilidad de código Claude que contiene una base de conocimiento destilada de más de 85,000 casos de vulnerabilidad del mundo real recopilados por la plataforma de recompensas de errores china WooYun entre 2010 y 2016. Al preparar un modelo de IA con estos datos de vulnerabilidad, los actores habilitaron el aprendizaje en contexto que dirigió al modelo a abordar el análisis de código como un investigador experimentado e identificar errores lógicos que el modelo base de otro modo pasaría por alto.

Los actores vinculados a Rusia que apuntan a organizaciones ucranianas están desplegando familias de malware llamadas CANFAIL y LONGSTREAM, ambas utilizan código señuelo generado por IA para ofuscar su funcionalidad maliciosa. El código fuente de CANFAIL contiene comentarios de desarrollador que identifican explícitamente bloques no utilizados como contenido de relleno diseñado para disfrazar la actividad maliciosa. LONGSTREAM contiene 32 instancias de código que consulta el estado de horario de verano del sistema, una operación repetitiva que parece benigna y que existe únicamente para camuflar el verdadero propósito del descargador. APT27, un grupo vinculado a China, utilizó Gemini para acelerar el desarrollo de una herramienta de gestión de red de caja de relé operativa con configuraciones de proxy de múltiples saltos diseñadas para ofuscar los orígenes de la intrusión.

La cadena de suministro

Un grupo de cibercriminales llamado TeamPCP se atribuyó la responsabilidad de múltiples compromisos de la cadena de suministro de populares repositorios de GitHub y acciones asociadas de GitHub a finales de marzo de 2026, incluyendo Trivy, Checkmarx, LiteLLM y BerriAI. Los atacantes obtuvieron acceso inicial a través de paquetes de PyPI comprometidos y solicitudes de extracción maliciosas, luego incrustaron malware para robar credenciales para extraer claves de AWS y tokens de GitHub de los entornos de construcción afectados. Las credenciales robadas se monetizaron a través de asociaciones con grupos de ransomware y extorsión de robo de datos.

El compromiso de LiteLLM, una utilidad de puerta de enlace de IA utilizada para integrar múltiples proveedores de modelos de lenguaje grande, es particularmente significativo. Debido a que el paquete está ampliamente desplegado, la violación podría exponer secretos de API de IA a lo largo de la cadena de suministro de software. GTIG señala que los atacantes que obtienen acceso a los sistemas de IA de una organización a través de dependencias comprometidas podrían aprovechar modelos internos para identificar, recopilar y exfiltrar información sensible a gran escala, o realizar reconocimiento para moverse más profundamente dentro de la red. El ecosistema de software de IA se ha convertido tanto en una herramienta para los atacantes como en un objetivo.

Google anunció su infraestructura de agentes en Cloud Next 2026, posicionando a Gemini como la columna vertebral de razonamiento para flujos de trabajo autónomos de IA en toda la empresa. La misma compañía ahora está documentando cómo los adversarios están utilizando flujos de trabajo agénticos para orquestar ataques. El informe de GTIG describe a actores de amenaza desplegando herramientas llamadas Hexstrike y Strix contra una empresa tecnológica japonesa y una plataforma de ciberseguridad de Asia Oriental, con Hexstrike utilizando un gráfico de conocimiento temporal para mantener un estado persistente de la superficie de ataque y pivotar de forma autón

Otros artículos

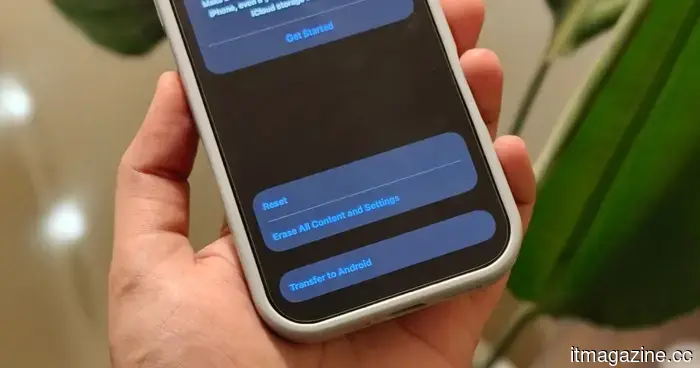

Android y iPhone están más cerca que nunca, y esto podría cambiar la forma en que te mueves entre ellos.

Las transferencias de Android a iPhone están comenzando a sentirse menos como un caos y más como copiar, pegar, listo.

Android y iPhone están más cerca que nunca, y esto podría cambiar la forma en que te mueves entre ellos.

Las transferencias de Android a iPhone están comenzando a sentirse menos como un caos y más como copiar, pegar, listo.

Google acaba de anunciar un nuevo tipo de portátil, y lo coloca en todas partes.

Google ha presentado oficialmente Googlebooks, una nueva categoría de portátiles construidos en torno a su asistente de IA Gemini. Se espera que los dispositivos de Acer, Asus, Dell, HP y Lenovo lleguen este otoño, aunque aún no se han revelado los precios ni los detalles completos del hardware.

Google acaba de anunciar un nuevo tipo de portátil, y lo coloca en todas partes.

Google ha presentado oficialmente Googlebooks, una nueva categoría de portátiles construidos en torno a su asistente de IA Gemini. Se espera que los dispositivos de Acer, Asus, Dell, HP y Lenovo lleguen este otoño, aunque aún no se han revelado los precios ni los detalles completos del hardware.

Cómo los títulos de aprendizaje están ampliando el acceso a oportunidades laborales

Craft Education y WGU están ayudando a expandir las vías de grado de aprendizaje que combinan trabajo remunerado, capacitación práctica y progreso académico en campos como la enseñanza y la enfermería.

Cómo los títulos de aprendizaje están ampliando el acceso a oportunidades laborales

Craft Education y WGU están ayudando a expandir las vías de grado de aprendizaje que combinan trabajo remunerado, capacitación práctica y progreso académico en campos como la enseñanza y la enfermería.

Waymo recuerda 3,791 robotaxis después de que un vehículo se dirigiera a una carretera inundada.

Waymo está retirando 3,791 robotaxis después de que un fallo de software permitió que uno condujera por una carretera inundada en San Antonio, y la presentación revela el tamaño de su flota en EE. UU.

Waymo recuerda 3,791 robotaxis después de que un vehículo se dirigiera a una carretera inundada.

Waymo está retirando 3,791 robotaxis después de que un fallo de software permitió que uno condujera por una carretera inundada en San Antonio, y la presentación revela el tamaño de su flota en EE. UU.

Las conversaciones de voz con IA todavía se sienten incómodas porque los asistentes no saben cuándo hablar.

El Laboratorio de Máquinas Pensantes está probando IA de dúplex completo que puede escuchar y responder al mismo tiempo, pero la verdadera prueba es si los chats de voz más rápidos se sienten útiles una vez que las personas pueden probarlos.

Las conversaciones de voz con IA todavía se sienten incómodas porque los asistentes no saben cuándo hablar.

El Laboratorio de Máquinas Pensantes está probando IA de dúplex completo que puede escuchar y responder al mismo tiempo, pero la verdadera prueba es si los chats de voz más rápidos se sienten útiles una vez que las personas pueden probarlos.

eBay rechaza la oferta de $56 mil millones de GameStop ya que

La junta de eBay ha rechazado la oferta de adquisición de GameStop de 56 mil millones de dólares, considerándola ni creíble ni atractiva, citando la incertidumbre en el financiamiento y el apalancamiento.

eBay rechaza la oferta de $56 mil millones de GameStop ya que

La junta de eBay ha rechazado la oferta de adquisición de GameStop de 56 mil millones de dólares, considerándola ni creíble ni atractiva, citando la incertidumbre en el financiamiento y el apalancamiento.

Google identifica el primer exploit de día cero desarrollado por IA y frustra un evento de explotación masiva planeado.

El GTIG de Google identificó el primer exploit de día cero desarrollado con IA y detuvo un evento de explotación masiva. El informe documenta a actores estatales utilizando IA para la investigación de vulnerabilidades y malware autónomo.