Эта новая атака ИИ крадет модели, не касаясь системы.

Атака через побочный канал может восстановить модели ИИ на расстоянии, используя утечку сигналов.

Системы ИИ долгое время рассматривались как запечатанные черные ящики, особенно в таких областях, как распознавание лиц и автономное вождение. Новые исследования показывают, что защита не так надежна, как предполагалось.

Команда, возглавляемая KAIST, показывает, что системы ИИ могут быть обратным образом спроектированы удаленно, используя выбросы, которые происходят во время нормальной работы, без прямого вмешательства. Вместо этого подход слушает.

Используя небольшую антенну, исследователи захватили слабые электромагнитные следы от графических процессоров (ГП) и восстановили, как была спроектирована система. Это звучит как трюк из ограбления, но результаты подтверждаются, и последствия для безопасности немедленны.

Как работает побочный канал

Система, называемая ModelSpy, собирает электромагнитный выход, производимый во время работы ГП с задачами ИИ. Эти следы тонкие, но они следуют шаблонам, связанным с тем, как устроена архитектура.

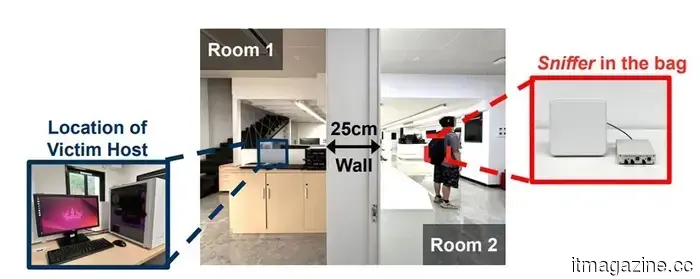

Структуры моделей ИИ могут быть украдены через стены с помощью антенны, скрытой в сумке, согласно статье на симпозиуме NDSS 2026 года, написанной Джуном Ханом и др.

Анализируя эти шаблоны, команда вывела ключевые детали, включая настройки слоев и выбор параметров. Тесты показали, что основные структуры можно идентифицировать с точностью до 97,6 процента.

Настройка делает это тревожным. Антенна помещается в сумку и не требует физического доступа. Она работала на расстоянии до шести метров, даже через стены, с использованием различных типов ГП. Само вычисление становится побочным каналом, раскрывая дизайн системы без традиционного нарушения.

Почему это меняет безопасность ИИ

Это перемещает безопасность ИИ в менее знакомую область. Большинство защит сосредоточено на программных уязвимостях или сетевом доступе. ModelSpy нацеливается на физические побочные продукты вычислений.

Даже изолированные системы могут утекать конфиденциальную информацию, если выбросы оборудования не контролируются. Для компаний эта архитектура часто является основной интеллектуальной собственностью, что превращает это в прямой бизнес-риски.

Работа рассматривает это как киберфизическую задачу, где защита ИИ теперь включает как цифровые меры безопасности, так и окружающую среду, что поднимает планку того, что на самом деле означает защита.

Как выглядят защиты сейчас

Команда также описала способы снижения риска, включая добавление электромагнитного шума и регулирование того, как выполняются вычисления, чтобы шаблоны становились труднее интерпретировать.

Эти исправления предполагают более широкие изменения. Защита ИИ может потребовать аппаратных изменений, а не только обновлений программного обеспечения, что усложняет внедрение для отраслей, уже застрявших в существующих системах.

Исследование получило признание на крупной конференции по безопасности, что сигнализирует о том, насколько серьезно воспринимается эта угроза. Следующее раскрытие может не включать в себя взлом, а просто наблюдение за тем, что системы непреднамеренно раскрывают.

Другие статьи

Опрос Steam показывает, что Linux достиг рекордного уровня среди геймеров.

Linux достиг рекордного уровня в 5,33% в последнем опросе Steam от Valve, что подчеркивает, насколько далеко продвинулся ПК-гейминг на Linux.

Опрос Steam показывает, что Linux достиг рекордного уровня среди геймеров.

Linux достиг рекордного уровня в 5,33% в последнем опросе Steam от Valve, что подчеркивает, насколько далеко продвинулся ПК-гейминг на Linux.

Эта новая атака ИИ крадет модели, не касаясь системы.

Модели ИИ могут больше не быть в безопасности за стенами, поскольку исследователи показывают, что сигналы от графических процессоров могут раскрыть их внутреннюю структуру без взлома, используя небольшую антенну и побочный анализ на расстоянии нескольких метров.

Эта новая атака ИИ крадет модели, не касаясь системы.

Модели ИИ могут больше не быть в безопасности за стенами, поскольку исследователи показывают, что сигналы от графических процессоров могут раскрыть их внутреннюю структуру без взлома, используя небольшую антенну и побочный анализ на расстоянии нескольких метров.

Обзор системы резервного питания Anker Solix E10 для всего дома: энергия, которая действительно подходит вашей жизни

После тщательных испытаний я с уверенностью могу сказать, что Anker Solix E10 справляется с критически важными домашними потребностями с легкостью, при этом демонстрируя высокие показатели практичности и бесшовного удобства.

Обзор системы резервного питания Anker Solix E10 для всего дома: энергия, которая действительно подходит вашей жизни

После тщательных испытаний я с уверенностью могу сказать, что Anker Solix E10 справляется с критически важными домашними потребностями с легкостью, при этом демонстрируя высокие показатели практичности и бесшовного удобства.

Google запустил Gemma 4

Google запустил Gemma 4, четыре модели с открытым весом от E2B edge до 31B Dense, созданные на основе исследований Gemini 3, выпущенные под лицензией Apache 2.0.

Google запустил Gemma 4

Google запустил Gemma 4, четыре модели с открытым весом от E2B edge до 31B Dense, созданные на основе исследований Gemini 3, выпущенные под лицензией Apache 2.0.

Google запустил Gemma 4

Google запустил Gemma 4, четыре модели с открытым весом от E2B edge до 31B Dense, созданные на основе исследований Gemini 3, выпущенные под лицензией Apache 2.0.

Google запустил Gemma 4

Google запустил Gemma 4, четыре модели с открытым весом от E2B edge до 31B Dense, созданные на основе исследований Gemini 3, выпущенные под лицензией Apache 2.0.

Опрос Steam показывает, что Linux достиг рекордного уровня среди геймеров.

Linux достиг рекордного уровня в 5,33% в последнем опросе Steam от Valve, что подчеркивает, насколько далеко продвинулся ПК-гейминг на Linux.

Опрос Steam показывает, что Linux достиг рекордного уровня среди геймеров.

Linux достиг рекордного уровня в 5,33% в последнем опросе Steam от Valve, что подчеркивает, насколько далеко продвинулся ПК-гейминг на Linux.

Эта новая атака ИИ крадет модели, не касаясь системы.

Модели ИИ могут больше не быть в безопасности за стенами, так как исследователи показывают, что сигналы от графических процессоров могут раскрыть их внутреннюю структуру без взлома, используя небольшую антенну и побочный анализ с расстояния в несколько метров.