30+ plugin WordPress acquistati su Flippa e compromessi in un attacco alla catena di approvvigionamento

Un attaccante ha acquistato oltre 30 plugin di WordPress (portfolio Essential Plugin) su Flippa per sei cifre, ha piantato una backdoor di deserializzazione PHP nell'agosto 2025 e poi l'ha attivata otto mesi dopo per servire spam SEO camuffato esclusivamente a Googlebot. WordPress.org ha chiuso 31 plugin il 7 aprile 2026. Nella stessa settimana, Smart Slider 3 Pro (oltre 800.000 installazioni) è stato compromesso separatamente tramite la sua infrastruttura di aggiornamento. Entrati attacchi espongono una lacuna strutturale: WordPress non ha un meccanismo per rivedere i trasferimenti di proprietà dei plugin o richiedere la firma del codice per gli aggiornamenti. Qualcuno ha acquistato più di 30 plugin di WordPress sul mercato aperto, ha silenziosamente iniettato backdoor in tutti loro, ha atteso otto mesi e poi ha attivato un payload che serviva spam SEO nascosto a Google mentre i proprietari dei siti non vedevano nulla di strano. L'attacco, che WordPress.org ha fermato il 7 aprile chiudendo permanentemente ogni plugin dell'autore di Essential Plugin, è uno dei compromessi della catena di approvvigionamento più metodici che la piattaforma abbia mai affrontato – e ha sfruttato una vulnerabilità strutturale che WordPress non ha un meccanismo per prevenire. L'acquirente, identificato solo come "Kris" e collegato a un background in SEO, criptovalute e marketing di gioco d'azzardo online, ha acquistato l'intero portfolio di Essential Plugin per una somma a sei cifre tramite Flippa, il mercato per le attività digitali, all'inizio del 2025. Flippa era così soddisfatta della transazione che ha pubblicato uno studio di caso sulla vendita nel luglio 2025. A quel punto, la backdoor era già stata piantata. Otto mesi di silenzio Il codice malevolo è stato introdotto nella versione 2.6.7 dei plugin, rilasciata l'8 agosto 2025 con una voce di changelog che recitava "Controlla la compatibilità con la versione 6.8.2 di WordPress." Quella nota innocua nascondeva 191 righe aggiuntive di PHP, inclusa una backdoor di deserializzazione che avrebbe consentito l'esecuzione remota di codice. Il codice è rimasto inattivo per otto mesi, accumulando la fiducia che deriva dall'assenza di comportamenti visibili scorretti, prima di attivarsi il 5 e 6 aprile 2026. La finestra di iniezione del 6 aprile è durata sei ore e 44 minuti, tra le 04:22 e le 11:06 UTC. Durante quel periodo, un dominio di comando e controllo, analytics.essentialplugin.com, ha iniziato a distribuire payload a ogni sito che eseguiva uno dei plugin compromessi. Il modulo interno wpos-analytics dei plugin ha scaricato un file chiamato wp-comments-posts.php e lo ha utilizzato per iniettare codice PHP direttamente in wp-config.php, uno dei file più sensibili in qualsiasi installazione di WordPress. Ciò che il payload ha fatto era sofisticato nella sua moderazione. Ha recuperato link spam, reindirizzamenti e pagine false dal server C2 e li ha serviti esclusivamente a Googlebot. I proprietari dei siti che navigavano le proprie pagine non hanno visto nulla di insolito. Solo i crawler dei motori di ricerca hanno ricevuto il contenuto malevolo, una tecnica nota come cloaking progettata per manipolare le classifiche di ricerca mentre elude la rilevazione umana il più a lungo possibile. L'infrastruttura C2 stessa è stata costruita per resistere a un abbattimento. Piuttosto che fare affidamento su un dominio convenzionale che potrebbe essere sequestrato o messo nella lista nera, il payload ha risolto il suo server di comando attraverso un contratto intelligente Ethereum, interrogando gli endpoint RPC della blockchain pubblica. Il sequestro tradizionale del dominio, lo strumento standard per interrompere botnet e operazioni di spam, non avrebbe funzionato. La lacuna di proprietà L'attacco ha sfruttato quello che equivale a un vuoto normativo nel cuore dell'ecosistema di WordPress. WordPress.org esamina le nuove sottomissioni di plugin prima che appaiano nella directory. Ma quando un plugin esistente cambia mano, quando uno sviluppatore affermato vende il proprio portfolio a uno sconosciuto su Flippa, non viene attivata alcuna revisione del codice aggiuntiva. Non viene inviata alcuna notifica di "cambio di controllo" ai centinaia di migliaia di siti che eseguono i plugin interessati. Il nuovo proprietario eredita l'accesso ai commit del precedente sviluppatore, la reputazione e la fiducia implicita di ogni amministratore di sito che ha abilitato gli aggiornamenti automatici. Questa non è una vulnerabilità teorica. È una vulnerabilità architettonica. WordPress alimenta circa il 43% di tutti i siti web su internet. Il suo ecosistema di plugin contiene più di 60.000 plugin, molti dei quali sono mantenuti da sviluppatori singoli o piccoli team che possono vendere i loro progetti quando perdono interesse, hanno bisogno di soldi o semplicemente vanno avanti. Ognuna di quelle transazioni è un'opportunità per lo stesso attacco: comprare fiducia, aspettare, armare. La risposta di WordPress.org al compromesso di Essential Plugin è stata rapida una volta rilevato l'attacco. Il 7 aprile, il team dei plugin ha chiuso permanentemente 31 plugin dell'autore interessato. Un aggiornamento successivo, versione 2.6.9.1, ha neutralizzato il meccanismo di telefonata a casa. Ma non ha toccato il codice iniettato in wp-config.php, il che significa che i siti già compromessi hanno continuato a servire spam nascosto ai motori di ricerca anche dopo l'aggiornamento. Una completa rimediabilità richiede un'ispezione manuale di wp-config.php, un passaggio che molti operatori di siti che gestiscono piccole imprese su WordPress potrebbero non sapere come eseguire. Non è un incidente isolato Il compromesso di Essential Plugin è arrivato nella stessa settimana di un attacco separato alla catena di approvvigionamento su Smart Slider 3 Pro, un plugin slider di WordPress con oltre 800.000 installazioni attive. In quel caso, gli attaccanti hanno compromesso l'infrastruttura di aggiornamento di Nextend, l'azienda dietro il plugin, e hanno spinto una versione armata, 3.5.1.35, attraverso il canale di aggiornamento ufficiale. Qualsiasi sito che si è aggiornato automaticamente durante la finestra di circa sei ore prima della rilevazione ha ricevuto un kit di strumenti di accesso remoto completo in grado di creare account amministrativi non autorizzati, esfiltrare credenziali di database e inserire backdoor persistenti in più posizioni nel file system. I due attacchi hanno utilizzato metodi diversi, uno ha sfruttato un trasferimento di proprietà, l'altro un compromesso del server, ma condividono la stessa debolezza sottostante: il pipeline di aggiornamento di WordPress si fida implicitamente della fonte una volta che un plugin è stabilito. Non c'è alcun requisito di firma del codice per gli aggiornamenti dei plugin. Non c'è alcuna autenticazione a due fattori obbligatoria per gli account degli sviluppatori. E non c'è alcun quadro normativo che costringa WordPress.org a implementare il tipo di verifica della catena di approvvigionamento che altri ecosistemi software hanno adottato sotto pressione. L'ecosistema npm, che distribuisce pacchetti JavaScript, ha affrontato un simile risveglio dopo una serie di attacchi alla catena di approvvigionamento all'inizio degli anni 2020 e ha risposto con l'autenticazione a due fattori obbligatoria per i manutentori di pacchetti ad alto impatto, attestazione di provenienza e scansione automatizzata della sicurezza. PyPI, l'indice dei pacchetti Python, ha seguito un percorso comparabile. WordPress, nonostante alimenti una quota maggiore di internet rispetto a entrambi, non lo ha fatto. I 26 plugin interessati nel portfolio di Essential Plugin, tra cui Countdown Timer Ultimate, Popup Anything on Click, WP Testimonial with Widget, WP Team Showcase and Slider, WP FAQ e SP News and Widget, avevano ciascuno migliaia di installazioni attive. Collettivamente, rappresentano un'impronta abbastanza grande da rendere l'attacco commercialmente valido come operazione di spam SEO e abbastanza per sollevare domande su se il modello di governance dei plugin di WordPress possa sopravvivere a un mondo in cui la fiducia è una merce che può essere acquistata su un mercato per sei cifre.

Altri articoli

Oltre cento estensioni di Chrome scoperte che stanno causando problemi. Controlla se ne hai usata una.

Un nuovo rapporto collega 108 estensioni di Chrome a furto d'identità, dirottamento di sessioni e abuso del browser, il che significa che il tuo componente aggiuntivo dall'aspetto innocuo potrebbe meritare un'attenzione più ravvicinata in questo momento se non hai eseguito un audit di Chrome di recente.

Oltre cento estensioni di Chrome scoperte che stanno causando problemi. Controlla se ne hai usata una.

Un nuovo rapporto collega 108 estensioni di Chrome a furto d'identità, dirottamento di sessioni e abuso del browser, il che significa che il tuo componente aggiuntivo dall'aspetto innocuo potrebbe meritare un'attenzione più ravvicinata in questo momento se non hai eseguito un audit di Chrome di recente.

Wayve estende il suo round da 1,2 miliardi di dollari con 60 milioni di dollari da AMD, Arm e Qualcomm

Wayve ha raccolto 60 milioni di dollari da AMD, Arm e Qualcomm Ventures, estendendo il suo Series D da 1,2 miliardi di dollari. Sono previsti piloti di robotaxi con Uber a Tokyo e Londra a partire dal 2026.

Wayve estende il suo round da 1,2 miliardi di dollari con 60 milioni di dollari da AMD, Arm e Qualcomm

Wayve ha raccolto 60 milioni di dollari da AMD, Arm e Qualcomm Ventures, estendendo il suo Series D da 1,2 miliardi di dollari. Sono previsti piloti di robotaxi con Uber a Tokyo e Londra a partire dal 2026.

Auctor emerge dall'ombra con 20 milioni di dollari guidati da Sequoia

Auctor è emersa dall'ombra con 20 milioni di dollari guidati da Sequoia Capital per risolvere l'implementazione del software aziendale, un mercato in cui metà dei progetti non rispetta le scadenze.

Auctor emerge dall'ombra con 20 milioni di dollari guidati da Sequoia

Auctor è emersa dall'ombra con 20 milioni di dollari guidati da Sequoia Capital per risolvere l'implementazione del software aziendale, un mercato in cui metà dei progetti non rispetta le scadenze.

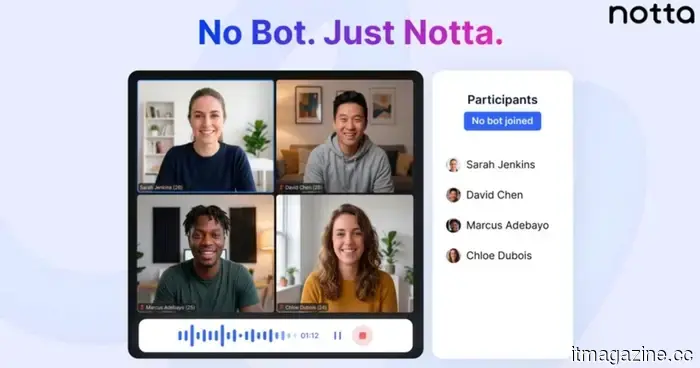

Notta lancia la registrazione delle riunioni senza bot per Mac e Windows

La nuova modalità senza bot di Notta sta ridefinendo il modo in cui i professionisti registrano e trascrivono le riunioni: nessuna interruzione, nessuna attesa e nessun imbarazzante momento di “chi ha invitato quello?”. Se hai mai utilizzato un assistente per riunioni basato su AI, sai esattamente come funziona. Sei a metà conversazione, la discussione sta finalmente guadagnando slancio, e poi un bot si unisce alla chiamata. Tutto si ferma. [...]

Notta lancia la registrazione delle riunioni senza bot per Mac e Windows

La nuova modalità senza bot di Notta sta ridefinendo il modo in cui i professionisti registrano e trascrivono le riunioni: nessuna interruzione, nessuna attesa e nessun imbarazzante momento di “chi ha invitato quello?”. Se hai mai utilizzato un assistente per riunioni basato su AI, sai esattamente come funziona. Sei a metà conversazione, la discussione sta finalmente guadagnando slancio, e poi un bot si unisce alla chiamata. Tutto si ferma. [...]

Il prezzo dell'iPhone 18 Pro di Apple potrebbe lasciare la concorrenza senza fiato.

Un nuovo rumor sulla catena di approvvigionamento suggerisce che Apple stia cercando di evitare un significativo aumento di prezzo per l'iPhone 18 Pro, una mossa che potrebbe esercitare ulteriore pressione sui già crescenti prezzi dei flagship Android.

Il prezzo dell'iPhone 18 Pro di Apple potrebbe lasciare la concorrenza senza fiato.

Un nuovo rumor sulla catena di approvvigionamento suggerisce che Apple stia cercando di evitare un significativo aumento di prezzo per l'iPhone 18 Pro, una mossa che potrebbe esercitare ulteriore pressione sui già crescenti prezzi dei flagship Android.

FCC approva Netgear mentre il divieto sui router di produzione estera rimane in vigore

Netgear è il primo marchio di router al dettaglio a ottenere un'esenzione dalla FCC dal divieto sui router di produzione estera, offrendole una via più chiara per continuare a lanciare nuovi modelli mentre i concorrenti affrontano domande più difficili.

FCC approva Netgear mentre il divieto sui router di produzione estera rimane in vigore

Netgear è il primo marchio di router al dettaglio a ottenere un'esenzione dalla FCC dal divieto sui router di produzione estera, offrendole una via più chiara per continuare a lanciare nuovi modelli mentre i concorrenti affrontano domande più difficili.

30+ plugin WordPress acquistati su Flippa e compromessi in un attacco alla catena di approvvigionamento

Un attaccante ha acquistato oltre 30 plugin di WordPress su Flippa, ha piantato backdoor che sono rimaste inattive per otto mesi, poi ha attivato spam SEO camuffato servito solo a Googlebot. WordPress non ha una revisione del trasferimento di proprietà.