Más de 30 plugins de WordPress comprados en Flippa y comprometidos en un ataque a la cadena de suministro.

Un atacante compró más de 30 plugins de WordPress (portafolio de Essential Plugin) en Flippa por seis cifras, plantó una puerta trasera de deserialización PHP en agosto de 2025 y luego la activó ocho meses después para servir spam SEO encubierto exclusivamente a Googlebot. WordPress.org cerró 31 plugins el 7 de abril de 2026. La misma semana, Smart Slider 3 Pro (más de 800,000 instalaciones) fue comprometido por separado a través de su infraestructura de actualización. Ambos ataques exponen una brecha estructural: WordPress no tiene un mecanismo para revisar las transferencias de propiedad de plugins o requerir la firma de código para actualizaciones.

Alguien compró más de 30 plugins de WordPress en el mercado abierto, inyectó silenciosamente puertas traseras en todos ellos, esperó ocho meses y luego activó una carga útil que sirvió spam SEO oculto a Google mientras los propietarios de los sitios no veían nada malo. El ataque, que WordPress.org detuvo el 7 de abril cerrando permanentemente cada plugin del autor de Essential Plugin, es uno de los compromisos de cadena de suministro más metódicos que la plataforma ha enfrentado jamás, y explotó una vulnerabilidad estructural que WordPress no tiene un mecanismo para prevenir.

El comprador, identificado solo como "Kris" y vinculado a un trasfondo en SEO, criptomonedas y marketing de juegos de azar en línea, adquirió todo el portafolio de Essential Plugin por una suma de seis cifras a través de Flippa, el mercado de negocios digitales, a principios de 2025. Flippa estaba lo suficientemente complacido con la transacción como para publicar un estudio de caso sobre la venta en julio de 2025. Para ese momento, la puerta trasera ya había sido plantada.

Ocho meses de silencio

El código malicioso fue introducido en la versión 2.6.7 de los plugins, lanzada el 8 de agosto de 2025 con una entrada en el registro de cambios que decía "Comprobar compatibilidad con la versión 6.8.2 de WordPress". Esa nota inocente ocultaba 191 líneas adicionales de PHP, incluyendo una puerta trasera de deserialización que permitiría la ejecución remota de código. El código permaneció inactivo durante ocho meses, acumulando la confianza que viene con la ausencia de comportamiento visible inapropiado, antes de activarse el 5 y 6 de abril de 2026.

La ventana de inyección el 6 de abril duró seis horas y 44 minutos, entre las 04:22 y las 11:06 UTC. Durante ese período, un dominio de comando y control, analytics.essentialplugin.com, comenzó a distribuir cargas útiles a cada sitio web que ejecutaba uno de los plugins comprometidos. El módulo interno wpos-analytics de los plugins descargó un archivo llamado wp-comments-posts.php y lo utilizó para inyectar código PHP directamente en wp-config.php, uno de los archivos más sensibles en cualquier instalación de WordPress.

Lo que hizo la carga útil fue sofisticado en su contención. Recuperó enlaces de spam, redirecciones y páginas falsas del servidor C2 y los sirvió exclusivamente a Googlebot. Los propietarios de sitios que navegaban por sus propias páginas no vieron nada inusual. Solo los rastreadores de motores de búsqueda recibieron el contenido malicioso, una técnica conocida como cloaking que está diseñada para manipular los rankings de búsqueda mientras evade la detección humana el mayor tiempo posible.

La infraestructura C2 en sí fue construida para resistir el cierre. En lugar de depender de un dominio convencional que podría ser confiscado o incluido en una lista negra, la carga útil resolvió su servidor de comandos a través de un contrato inteligente de Ethereum, consultando puntos finales RPC de blockchain públicos. La confiscación de dominios tradicionales, la herramienta estándar para interrumpir botnets y operaciones de spam, no funcionaría.

La brecha de propiedad

El ataque explotó lo que equivale a un vacío de políticas en el corazón del ecosistema de WordPress. WordPress.org revisa las nuevas presentaciones de plugins antes de que aparezcan en el directorio. Pero cuando un plugin existente cambia de manos, cuando un desarrollador establecido vende su portafolio a un extraño en Flippa, no se activa ninguna revisión de código adicional. No se envía ninguna notificación de "cambio de control" a los cientos de miles de sitios que ejecutan los plugins afectados. El nuevo propietario hereda el acceso de commit del desarrollador anterior, la reputación y la confianza implícita de cada administrador de sitio que habilitó las actualizaciones automáticas.

Esta no es una vulnerabilidad teórica. Es una vulnerabilidad arquitectónica. WordPress impulsa aproximadamente el 43 por ciento de todos los sitios web en internet. Su ecosistema de plugins contiene más de 60,000 plugins, muchos de ellos mantenidos por desarrolladores solitarios o pequeños equipos que pueden vender sus proyectos cuando pierden interés, necesitan dinero o simplemente siguen adelante. Cada una de esas transacciones es una oportunidad para el mismo ataque: comprar confianza, esperar, armar.

La respuesta de WordPress.org al compromiso de Essential Plugin fue rápida una vez que se detectó el ataque. El 7 de abril, el equipo de plugins cerró permanentemente 31 plugins del autor afectado. Una actualización posterior, la versión 2.6.9.1, neutralizó el mecanismo de llamada a casa. Pero no tocó el código inyectado en wp-config.php, lo que significa que los sitios que ya habían sido comprometidos continuaron sirviendo spam oculto a los motores de búsqueda incluso después de actualizar. La remediación completa requiere una inspección manual de wp-config.php, un paso que muchos operadores de sitios que ejecutan pequeños negocios en WordPress probablemente no sepan cómo realizar.

No es un incidente aislado

El compromiso de Essential Plugin llegó en la misma semana que un ataque de cadena de suministro separado en Smart Slider 3 Pro, un plugin de slider de WordPress con más de 800,000 instalaciones activas. En ese caso, los atacantes comprometieron la infraestructura de actualización de Nextend, la empresa detrás del plugin, y empujaron una versión armada, 3.5.1.35, a través del canal de actualización oficial. Cualquier sitio que se actualizó automáticamente durante la ventana de aproximadamente seis horas antes de la detección recibió un kit de herramientas de acceso remoto completo capaz de crear cuentas de administrador ilegítimas, exfiltrar credenciales de base de datos y dejar puertas traseras persistentes en múltiples ubicaciones a través del sistema de archivos.

Los dos ataques utilizaron diferentes métodos, uno explotó una transferencia de propiedad, el otro un compromiso del servidor, pero comparten la misma debilidad subyacente: el pipeline de actualización de WordPress confía en la fuente implícitamente una vez que un plugin está establecido. No hay un requisito de firma de código para las actualizaciones de plugins. No hay autenticación de dos factores obligatoria para las cuentas de desarrollador. Y no hay un marco regulatorio que obligue a WordPress.org a implementar el tipo de verificación de cadena de suministro que otros ecosistemas de software han adoptado bajo presión.

El ecosistema npm, que distribuye paquetes de JavaScript, enfrentó un reconocimiento similar después de una serie de ataques de cadena de suministro a principios de la década de 2020 y respondió con autenticación de dos factores obligatoria para los mantenedores de paquetes de alto impacto, atestación de procedencia y escaneo de seguridad automatizado. PyPI, el índice de paquetes de Python, siguió un camino comparable. WordPress, a pesar de impulsar una mayor parte de internet que cualquiera de los dos, no lo ha hecho.

Los 26 plugins afectados en el portafolio de Essential Plugin, incluyendo Countdown Timer Ultimate, Popup Anything on Click, WP Testimonial with Widget, WP Team Showcase and Slider, WP FAQ y SP News and Widget, cada uno tenía miles de instalaciones activas. Colectivamente, representan una huella lo suficientemente grande como para hacer que el ataque sea comercialmente viable como una operación de spam SEO y lo suficientemente peligroso como para plantear preguntas sobre si el modelo de gobernanza de plugins de WordPress puede sobrevivir en un mundo en el que la confianza es una mercancía que se puede comprar en un mercado por seis cifras.

Otros artículos

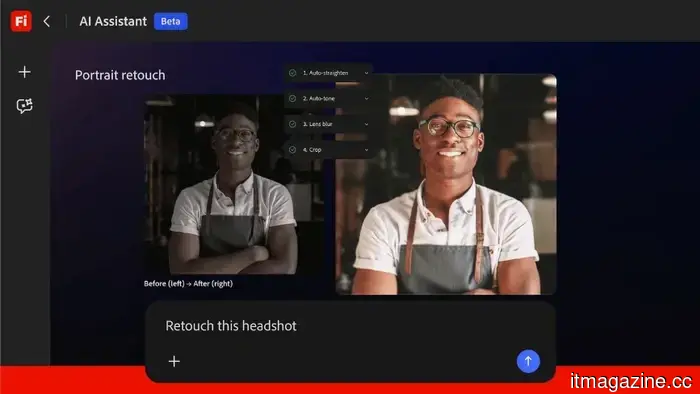

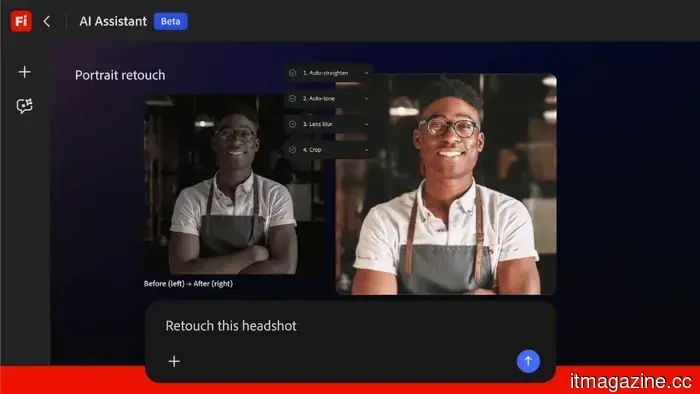

Adobe lanza Firefly AI Assistant para orquestar tareas en Creative Cloud

El Asistente de IA Firefly de Adobe utiliza lenguaje natural para orquestar tareas en Photoshop, Premiere, Lightroom e Illustrator. Entrará en beta pública pronto, con integración de Anthropic Claude.

Adobe lanza Firefly AI Assistant para orquestar tareas en Creative Cloud

El Asistente de IA Firefly de Adobe utiliza lenguaje natural para orquestar tareas en Photoshop, Premiere, Lightroom e Illustrator. Entrará en beta pública pronto, con integración de Anthropic Claude.

Este EV chino de $8,000 se inspira en el Mini Cooper y ofrece una autonomía eléctrica respetable.

El Hongguang Mini EV actualizado de Wuling llega con un diseño inspirado en el Mini Cooper, 301 km de autonomía y un precio que comienza por debajo de $6,500.

Este EV chino de $8,000 se inspira en el Mini Cooper y ofrece una autonomía eléctrica respetable.

El Hongguang Mini EV actualizado de Wuling llega con un diseño inspirado en el Mini Cooper, 301 km de autonomía y un precio que comienza por debajo de $6,500.

La startup noruega de defensa Stendr recauda $5.4M

Stendr, una startup de contrar drones basada en IA cofundada por Aleksander Leonard Larsen de Sky Mavis, ha recaudado 5.4 millones de dólares en una ronda de pre-semilla para construir sistemas de defensa de drones soberanos europeos.

La startup noruega de defensa Stendr recauda $5.4M

Stendr, una startup de contrar drones basada en IA cofundada por Aleksander Leonard Larsen de Sky Mavis, ha recaudado 5.4 millones de dólares en una ronda de pre-semilla para construir sistemas de defensa de drones soberanos europeos.

Adobe lanza Firefly AI Assistant para orquestar tareas en Creative Cloud

El Asistente de IA Firefly de Adobe utiliza lenguaje natural para orquestar tareas en Photoshop, Premiere, Lightroom e Illustrator. Entrará en beta pública pronto, con integración de Anthropic Claude.

Adobe lanza Firefly AI Assistant para orquestar tareas en Creative Cloud

El Asistente de IA Firefly de Adobe utiliza lenguaje natural para orquestar tareas en Photoshop, Premiere, Lightroom e Illustrator. Entrará en beta pública pronto, con integración de Anthropic Claude.

El precio del iPhone 18 Pro de Apple podría dejar a la competencia sin aliento.

Un nuevo rumor de la cadena de suministro sugiere que Apple está esforzándose por evitar un gran aumento en el precio del iPhone 18 Pro, un movimiento que podría ejercer una presión adicional sobre los precios ya en aumento de los teléfonos Android de gama alta.

El precio del iPhone 18 Pro de Apple podría dejar a la competencia sin aliento.

Un nuevo rumor de la cadena de suministro sugiere que Apple está esforzándose por evitar un gran aumento en el precio del iPhone 18 Pro, un movimiento que podría ejercer una presión adicional sobre los precios ya en aumento de los teléfonos Android de gama alta.

Más de cien extensiones de Chrome descubiertas causando estragos. Verifica si has estado usando una.

Un nuevo informe vincula 108 extensiones de Chrome con el robo de identidad, el secuestro de sesiones y el abuso del navegador, lo que significa que tu complemento que parece inofensivo podría merecer una revisión más cercana en este momento si no has auditado Chrome últimamente.

Más de cien extensiones de Chrome descubiertas causando estragos. Verifica si has estado usando una.

Un nuevo informe vincula 108 extensiones de Chrome con el robo de identidad, el secuestro de sesiones y el abuso del navegador, lo que significa que tu complemento que parece inofensivo podría merecer una revisión más cercana en este momento si no has auditado Chrome últimamente.

Más de 30 plugins de WordPress comprados en Flippa y comprometidos en un ataque a la cadena de suministro.

Un atacante compró más de 30 plugins de WordPress en Flippa, plantó puertas traseras que permanecieron inactivas durante ocho meses y luego activó spam SEO encubierto que solo se servía a Googlebot. WordPress no tiene revisión de transferencia de propiedad.