Mozilla risolve 271 vulnerabilità di Firefox trovate da Claude Mythos di Anthropic in un'unica valutazione.

Riepilogo: Mozilla ha rilasciato Firefox 150 con correzioni per 271 vulnerabilità di sicurezza identificate dal Claude Mythos Preview di Anthropic, un modello di intelligenza artificiale di frontiera non rilasciato distribuito sotto il programma ristretto Project Glasswing. La collaborazione è iniziata con Claude Opus 4.6 che ha trovato 22 bug in Firefox 148 all'inizio di quest'anno; Mythos ha prodotto più di dodici volte tanto. Il CTO di Firefox, Bobby Holley, ha dichiarato che i difetti sono "finiti" e che i difensori possono "finalmente trovarli tutti", mentre l'Istituto di Sicurezza AI del Regno Unito ha confermato che Mythos può anche eseguire attacchi di rete autonomi a più fasi, rendendo la tensione dual-use la questione centrale della politica.

Mozilla ha rilasciato Firefox 150 lunedì con correzioni per 271 vulnerabilità di sicurezza identificate dal Claude Mythos Preview di Anthropic, un modello di intelligenza artificiale di frontiera non rilasciato riservato a un numero ristretto di organizzazioni sotto il Project Glasswing. Il numero è sorprendente non perché i bug fossero esotici, ma perché non lo erano. "Non abbiamo visto bug che non potessero essere trovati da un ricercatore umano d'élite," ha dichiarato Mozilla in un post sul blog intitolato "I zero-day sono contati." Il punto è che nessun team umano avrebbe potuto trovare 271 di essi così rapidamente.

La collaborazione tra Mozilla e Anthropic è iniziata all'inizio di quest'anno con uno sforzo più modesto. A partire da febbraio, il team di sicurezza di Firefox ha utilizzato Claude Opus 4.6 per esaminare quasi 6.000 file C++ nel codice del browser. Quella passata ha prodotto 112 rapporti unici, di cui 22 sono stati confermati come bug sensibili alla sicurezza e inviati come correzioni in Firefox 148. Quattordici sono stati classificati come di alta gravità, rappresentando quasi un quinto di tutte le vulnerabilità di alta gravità di Firefox risolte nel 2025. La valutazione di Mythos, che è seguita come parte della continua partnership, ha prodotto più di dodici volte tante vulnerabilità confermate. Bobby Holley, CTO di Firefox, ha descritto l'esperienza come un'opportunità che ha dato al team "vertigini."

Cosa è Mythos e chi può usarlo

Il Claude Mythos Preview è il modello al centro del programma ristretto del modello Mythos di Anthropic, Project Glasswing, annunciato il 7 aprile. È un modello di frontiera di uso generale, non uno strumento specifico per la sicurezza, ma le sue capacità di codifica hanno superato una soglia che Anthropic considera sufficientemente significativa da giustificare una distribuzione controllata. L'Istituto di Sicurezza AI del Regno Unito ha valutato il modello e ha scoperto che è in grado di eseguire attacchi di rete a più fasi in modo autonomo, completando una simulazione di attacco a rete aziendale a 32 fasi chiamata "The Last Ones" in tre tentativi su dieci. Può concatenare più piccole vulnerabilità in un singolo attacco devastante, ricostruire il codice sorgente da software distribuito per trovare debolezze sfruttabili e costruire strumenti personalizzati per il movimento laterale e l'estrazione di dati una volta all'interno di una rete.

L'accesso è riservato a 12 partner di lancio nominati, tra cui Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorganChase, la Linux Foundation, Microsoft, Nvidia e Palo Alto Networks, con circa 40 organizzazioni aggiuntive autorizzate ad accedere per lavori di sicurezza difensiva. Anthropic ha impegnato fino a 100 milioni di dollari in crediti d'uso e 4 milioni di dollari in donazioni dirette a organizzazioni di sicurezza open-source, tra cui 2,5 milioni di dollari ad Alpha-Omega e OpenSSF attraverso la Linux Foundation e 1,5 milioni di dollari alla Apache Software Foundation. Il modello è disponibile per i partecipanti a Glasswing a 25 dollari per milione di token di input e 125 dollari per milione di token di output tramite l'API Claude, Amazon Bedrock, Vertex AI di Google Cloud e Microsoft Foundry.

Il lancio ristretto è già stato testato. Nello stesso giorno in cui Anthropic ha annunciato Glasswing, un gruppo di utenti non autorizzati ha ottenuto accesso al Mythos Preview indovinando l'URL del modello attraverso un ambiente di un fornitore terzo, un incidente che Anthropic ha dichiarato di stare indagando.

L'argomento del difensore

Holley ha inquadrato le 271 vulnerabilità non come un'accusa alla qualità del codice di Firefox, ma come prova che il panorama della sicurezza sta cambiando a favore dei difensori per la prima volta. "Un divario tra bug scopribili dalle macchine e bug scopribili dagli esseri umani favorisce l'attaccante, che può concentrare molti mesi di costoso sforzo umano per trovare un singolo bug," ha scritto. "Chiudere questo divario erode il vantaggio a lungo termine dell'attaccante rendendo tutte le scoperte economiche."

La logica è semplice. Una vulnerabilità zero-day è preziosa per un attaccante proprio perché è sconosciuta. Se un difensore può trovare e correggere lo stesso bug prima che un attaccante lo scopra, il bug non ha valore offensivo. L'asimmetria dei costi ha storicamente favorito gli attaccanti: un browser come Firefox ha milioni di righe di codice, e un singolo difetto non scoperto in qualsiasi di essi è sufficiente per l'exploitation. Un ricercatore di sicurezza umano d'élite potrebbe impiegare settimane o mesi per trovare un tale difetto. Un modello come Mythos può esaminare l'intero codice in una frazione di quel tempo. La tesi di Mozilla è che questo cambia l'economia in modo permanente. "Software come Firefox è progettato in modo modulare affinché gli esseri umani possano ragionare sulla sua correttezza," ha affermato il post del blog. "È complesso, ma non arbitrariamente complesso. I difetti sono finiti, e stiamo entrando in un mondo in cui possiamo finalmente trovarli tutti."

L'affermazione è audace e deliberatamente tale. Mozilla sta sostenendo che l'era delle vulnerabilità zero-day in software ben strutturati ha una data di scadenza, non perché gli attaccanti smetteranno di cercare, ma perché i difensori arriveranno prima.

I numeri nel contesto

Il numero 271 richiede alcune spiegazioni. L'avviso di sicurezza ufficiale di Mozilla per Firefox 150, MFSA 2026-30, elenca 41 voci CVE, tre delle quali sono roll-up standard di sicurezza della memoria che aggregano più bug individuali sotto un singolo identificatore. Il numero 271 rappresenta il conteggio totale dei difetti di codice discreti identificati da Mythos durante la sua valutazione, molti dei quali sono stati raggruppati in quei pacchetti CVE. La distinzione è importante perché il numero principale e il numero dell'avviso formale misurano cose diverse: uno misura ciò che l'IA ha trovato, l'altro misura quanto codice generato dall'IA viene effettivamente inviato attraverso il processo standard di divulgazione delle vulnerabilità dell'industria.

I difetti più pericolosi includono vulnerabilità use-after-free nei componenti DOM e WebRTC, i tipi di bug di sicurezza della memoria che sono stati il pane quotidiano dell'exploitation dei browser per due decenni. Questi non sono superfici di attacco nuove. Sono le stesse categorie di bug che il Project Zero di Google ha trovato nei browser dal 2014. Il programma di ricerca sulle vulnerabilità AI di Google, Big Sleep, una collaborazione tra Project Zero e DeepMind, ha trovato una zero-day in SQLite nell'ottobre 2024 e da allora si è espanso per scoprire più difetti in software ampiamente utilizzati. La differenza con lo sforzo di Mozilla è la scala: 271 bug in un singolo passaggio di valutazione, corretti prima del rilascio, attraverso un codice che ha accumulato debito tecnico per oltre due decenni.

Il problema del dual-use

La valutazione del Mythos Preview da parte dell'Istituto di Sicurezza AI del Regno Unito ha confermato ciò che i risultati di Mozilla implicano dall'altra direzione: le stesse capacità che rendono il modello efficace nel trovare vulnerabilità lo rendono efficace anche nello sfruttarle. Il modello è diventato il primo AI a completare "The Last Ones", un benchmark progettato per simulare un completo compromesso della rete aziendale. Ha avuto successo in tre tentativi su dieci, mediando 22 dei 32 passaggi in tutti i tent

Altri articoli

La causa contro ChatGPT afferma che ha consigliato un tiratore su come e dove colpire.

Il procuratore generale della Florida afferma che ChatGPT ha consigliato il tiratore della FSU su quale arma utilizzare, quale munizione acquistare e quando colpire. OpenAI afferma che il chatbot non ha fatto nulla di sbagliato.

La causa contro ChatGPT afferma che ha consigliato un tiratore su come e dove colpire.

Il procuratore generale della Florida afferma che ChatGPT ha consigliato il tiratore della FSU su quale arma utilizzare, quale munizione acquistare e quando colpire. OpenAI afferma che il chatbot non ha fatto nulla di sbagliato.

Le batterie EV che possono caricarsi in poco più di sei minuti sono qui.

CATL ha appena svelato diverse nuove tecnologie per batterie, inclusa una che si carica dal 10% all'80% in 3 minuti e 44 secondi.

Le batterie EV che possono caricarsi in poco più di sei minuti sono qui.

CATL ha appena svelato diverse nuove tecnologie per batterie, inclusa una che si carica dal 10% all'80% in 3 minuti e 44 secondi.

La causa contro ChatGPT afferma che ha consigliato un tiratore su come e dove colpire.

Il procuratore generale della Florida afferma che ChatGPT ha consigliato il tiratore della FSU su quale arma utilizzare, quale munizione acquistare e quando colpire. OpenAI afferma che il chatbot non ha fatto nulla di sbagliato.

La causa contro ChatGPT afferma che ha consigliato un tiratore su come e dove colpire.

Il procuratore generale della Florida afferma che ChatGPT ha consigliato il tiratore della FSU su quale arma utilizzare, quale munizione acquistare e quando colpire. OpenAI afferma che il chatbot non ha fatto nulla di sbagliato.

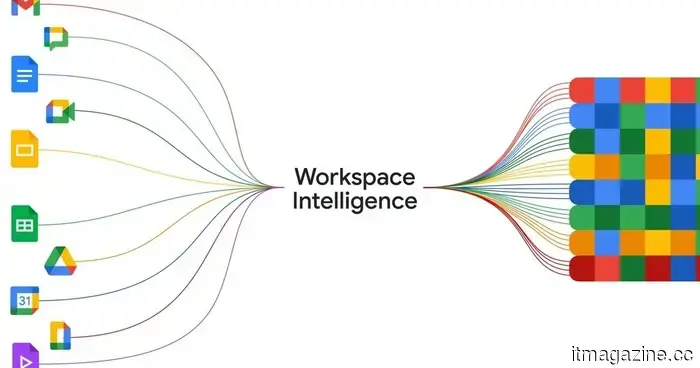

Gemini può ora creare documenti, presentazioni, riunioni e altro nella chat.

Google ha integrato Gemini in Chat, consentendo agli utenti di creare documenti, presentazioni e gestire attività direttamente all'interno delle conversazioni.

Gemini può ora creare documenti, presentazioni, riunioni e altro nella chat.

Google ha integrato Gemini in Chat, consentendo agli utenti di creare documenti, presentazioni e gestire attività direttamente all'interno delle conversazioni.

Workspace Intelligence trasforma Gemini in un agente AI onnisciente e tuttofare per il tuo lavoro.

Qualche settimana fa, Google ha annunciato una nuova funzionalità chiamata Intelligenza Personale. In generale, l'idea è di consentire a Gemini di accedere ai contenuti salvati nella tua casella di posta Gmail e nella libreria Foto. La prossima volta che chiederai all'IA informazioni su piani di viaggio, progetti o qualsiasi cosa pertinente, farà riferimento senza problemi alle tue informazioni memorizzate per offrire risposte utili, […]

Workspace Intelligence trasforma Gemini in un agente AI onnisciente e tuttofare per il tuo lavoro.

Qualche settimana fa, Google ha annunciato una nuova funzionalità chiamata Intelligenza Personale. In generale, l'idea è di consentire a Gemini di accedere ai contenuti salvati nella tua casella di posta Gmail e nella libreria Foto. La prossima volta che chiederai all'IA informazioni su piani di viaggio, progetti o qualsiasi cosa pertinente, farà riferimento senza problemi alle tue informazioni memorizzate per offrire risposte utili, […]

Nothing Warp è tornato, ma dovrai passare attraverso vari ostacoli per poterlo utilizzare.

Niente ha riportato in vita Warp dopo una breve sospensione, ma poiché l'app non è più disponibile sul Play Store, gli utenti ora devono installarla manualmente dal sito della community di Nothing.

Nothing Warp è tornato, ma dovrai passare attraverso vari ostacoli per poterlo utilizzare.

Niente ha riportato in vita Warp dopo una breve sospensione, ma poiché l'app non è più disponibile sul Play Store, gli utenti ora devono installarla manualmente dal sito della community di Nothing.

Mozilla risolve 271 vulnerabilità di Firefox trovate da Claude Mythos di Anthropic in un'unica valutazione.

Firefox 150 include 271 correzioni di bug trovate da Claude Mythos Preview. Mozilla afferma che i difetti sono finiti. L'Istituto di Sicurezza AI del Regno Unito afferma che il modello può anche attaccare in modo autonomo.