Impianti di trattamento delle acque in Polonia violati da hacker che utilizzano password predefinite mentre gli Stati Uniti affrontano la stessa minaccia per le infrastrutture critiche

TL;DRGli hacker hanno violato cinque impianti di trattamento delle acque polacchi utilizzando password predefinite e sistemi di controllo esposti su internet. La Polonia sta spendendo un miliardo di euro per la cybersicurezza; il 70% delle utility idriche americane non soddisfa gli stessi standard di base.

Gli hacker hanno violato cinque impianti di trattamento delle acque polacchi nel 2025, ottenendo accesso ai sistemi di controllo industriale che regolano pompe, filtri e dosaggio chimico. In alcune strutture, gli aggressori avrebbero potuto alterare i parametri operativi delle attrezzature che determinano cosa esce dal rubinetto. Il vettore di attacco, in ogni caso, era poco notevole: password deboli e sistemi di controllo collegati direttamente a internet.

L'Agenzia di Sicurezza Interna della Polonia, l'ABW, ha rivelato le violazioni questa settimana nel suo primo riepilogo delle attività pubbliche dal 2014, prima che la Russia annettesse la Crimea. Il rapporto nomina le strutture: Jabłonna Lacka, Szczytno, Małdyty, Tolkmicko e Sierakowo, cinque piccoli comuni le cui stazioni di trattamento delle acque sono state trovate penetrate da aggressori che l'agenzia attribuisce, con una formulazione attenta, a “gruppi hacktivisti” che sono “spesso persone utilizzate da governi stranieri, in particolare dai servizi di intelligence russi.”

Le violazioni

Gli incidenti non erano teorici. A Szczytno, nel maggio 2025, qualcuno ha accesso al sistema di controllo di supervisione e ha cambiato i cicli di scarico mentre la struttura era monitorata su un feed dal vivo. A Jabłonna Lacka, a settembre, un video ha catturato un intruso che accedeva tramite un account admin e manipolava le soglie di pompe e filtri. L'ABW ha dichiarato che gli aggressori avevano la capacità di alterare i parametri tecnici dei dispositivi, creando “un rischio diretto” per la continuità delle operazioni di fornitura dell'acqua.

L'agenzia ha identificato due principali vettori di attacco: password che non erano state cambiate dai valori predefiniti di fabbrica e sistemi di controllo industriale esposti direttamente a internet pubblico. Nessuna delle vulnerabilità richiede strumenti sofisticati per essere sfruttata. Entrambe sono state documentate in avvisi di cybersicurezza per più di un decennio.

Il rapporto dell'ABW nomina gruppi APT russi tra cui APT28 e APT29, e il gruppo collegato alla Bielorussia UNC1151, come operanti contro obiettivi polacchi. L'agenzia non è arrivata ad attribuire specifiche violazioni del trattamento delle acque a gruppi specifici, ma il modello è coerente con un'escalation più ampia che il governo polacco afferma abbia reso il paese obiettivo di tra 20 e 50 attacchi informatici al giorno.

L'escalation

Gli attacchi informatici contro la Polonia sono aumentati dopo l'elezione del suo governo pro-Ucraina, e il ritmo non è rallentato. Nel dicembre 2025, un attacco coordinato ha colpito una centrale di cogenerazione che fornisce calore a quasi 500.000 clienti, insieme a numerosi parchi eolici e solari. La società di cybersicurezza ESET ha attribuito l'attacco a Sandworm, un gruppo che il governo degli Stati Uniti ha collegato alla direzione dell'intelligence militare russa, il GRU.

Il budget per la cybersicurezza della Polonia per il 2026 è un record di un miliardo di euro, rispetto ai 600 milioni del 2024. Di questi, 80 milioni di euro sono stati specificamente allocati per le difese informatiche dei sistemi di gestione delle acque. La Germania ha assorbito il 90% del record di finanziamenti per la tecnologia di difesa in Europa, ma la spesa pro capite della Polonia per la cybersicurezza ora supera quella della maggior parte dei membri della NATO.

La spesa riflette un riconoscimento che la minaccia è andata oltre la spionaggio. Helsing, la startup europea di intelligenza artificiale militare, ha raccolto 450 milioni di euro esplicitamente per difendere la NATO dalla Russia, e l'emergere dell'Ucraina come potenza tecnologica della difesa ha dimostrato che i paesi più vicini ai confini russi stanno ora costruendo le capacità per rispondere. Ma gli impianti di trattamento delle acque a Jabłonna Lacka e Szczytno non sono stati violati da minacce persistenti avanzate che utilizzano exploit nuovi. Sono stati violati perché qualcuno ha lasciato la password predefinita su un sistema collegato a internet.

Il parallelo americano

Gli Stati Uniti affrontano la stessa vulnerabilità su scala più ampia. Nel 2024, l'Agenzia per la Protezione Ambientale ha scoperto che quasi il 70% delle utility idriche ispezionate da funzionari federali violava gli standard di base di cybersicurezza, incluso il mancato cambiamento delle password predefinite. La più grande utility idrica e di acque reflue regolamentata nel paese, American Water, è stata costretta a chiudere i suoi sistemi di fatturazione nell'ottobre 2024 dopo che un attacco informatico ha interrotto i servizi per milioni di clienti.

Le minacce non sono ipotetiche. Il gruppo sponsorizzato dallo stato cinese Volt Typhoon ha compromesso gli ambienti di tecnologia informatica di molte organizzazioni critiche per le infrastrutture statunitensi, inclusi i sistemi di acqua e acque reflue, in quello che CISA, NSA e FBI valutano come uno sforzo per pre-posizionarsi per attacchi informatici distruttivi o dirompenti in caso di una grande crisi o conflitto. Il gruppo affiliato all'Iran CyberAv3ngers ha preso di mira i controllori logici programmabili negli impianti di trattamento delle acque statunitensi, inclusi quelli in Pennsylvania.

L'EPA, la CISA e l'FBI hanno emesso ripetuti avvisi. Il Congresso ha temporaneamente ripristinato le autorità di condivisione delle informazioni sulla cybersicurezza nel novembre 2025, per poi lasciarle decadere di nuovo nel gennaio 2026. Il governo federale ha pubblicato strumenti di pianificazione per la cybersicurezza, modelli di risposta agli incidenti e liste di controllo per gli acquisti. Le utility idriche che ne hanno più bisogno sono quelle meno propense a usarli: piccoli sistemi municipali con budget limitati, infrastrutture obsolete e senza personale dedicato alla cybersicurezza.

Il divario

Le azioni di difesa stanno aumentando in tutta Europa mentre i governi investono denaro nella tecnologia militare. La Polonia sta spendendo un miliardo di euro per la cybersicurezza. La NATO sta finanziando acceleratori di innovazione e alleanze di intelligenza artificiale per la difesa. L'investimento riflette una valutazione accurata della minaccia.

Ma gli impianti di trattamento delle acque che sono stati violati in Polonia non erano protetti da nulla di tutto ciò. Le strutture a Jabłonna Lacka e Szczytno stavano eseguendo sistemi di controllo con credenziali predefinite di fabbrica esposte a internet. Le utility americane che l'EPA ha trovato in violazione degli standard di base stanno eseguendo la stessa configurazione. La sofisticatezza dell'attaccante è irrilevante quando la porta d'ingresso è sbloccata.

L'ABW della Polonia ha pubblicato il suo primo riepilogo delle attività in un decennio perché la scala della minaccia ha reso insostenibile il silenzio. Gli Stati Uniti hanno pubblicato avviso dopo avviso. Il modello è coerente in entrambi i paesi: i governi che comprendono meglio la minaccia sono quelli le cui infrastrutture critiche rimangono più esposte, perché i sistemi che trattano l'acqua potabile sono gestiti da municipi che mancano delle risorse, dell'expertise o dell'obbligo normativo per proteggerli. Gli hacker che hanno violato cinque impianti idrici polacchi non avevano bisogno di un exploit zero-day. Avevano bisogno di una password.

Altri articoli

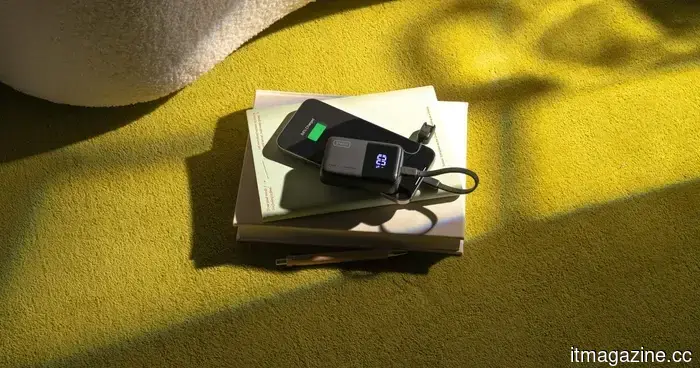

L'INIU Pocket Rocket P50 è la power bank più piccola di cui la tua tasca ha realmente bisogno

Stanco di portare con te ingombranti power bank ovunque tu vada? L'INIU Pocket Rocket P50 racchiude 10.000mAh e ricarica rapida da 45W in un design delle dimensioni di un macaron che si adatta perfettamente nella tua tasca, mantenendoti alimentato tutto il giorno, senza cavi aggrovigliati o la necessità di cercare prese.

L'INIU Pocket Rocket P50 è la power bank più piccola di cui la tua tasca ha realmente bisogno

Stanco di portare con te ingombranti power bank ovunque tu vada? L'INIU Pocket Rocket P50 racchiude 10.000mAh e ricarica rapida da 45W in un design delle dimensioni di un macaron che si adatta perfettamente nella tua tasca, mantenendoti alimentato tutto il giorno, senza cavi aggrovigliati o la necessità di cercare prese.

I migliori dock Thunderbolt 5 per Mac nel 2026

Smetti di accontentarti di dock che limitano il potenziale del tuo Mac nel fornire un'esperienza desktop di alta qualità ogni giorno. Completando i migliori dock Thunderbolt 5 per Mac nel 2026, scopri le stazioni di docking leader che trasformano il caos dei cavi in un potente setup multi-display.

I migliori dock Thunderbolt 5 per Mac nel 2026

Smetti di accontentarti di dock che limitano il potenziale del tuo Mac nel fornire un'esperienza desktop di alta qualità ogni giorno. Completando i migliori dock Thunderbolt 5 per Mac nel 2026, scopri le stazioni di docking leader che trasformano il caos dei cavi in un potente setup multi-display.

Netflix sta testando la propria funzione di ricerca vocale e sembra meno frustrante.

Netflix sta testando una ricerca vocale nativa alimentata da intelligenza artificiale che ti consente di trovare programmi in base all'umore o all'atmosfera, con risultati basati su testo e senza personalizzazione per ora.

Netflix sta testando la propria funzione di ricerca vocale e sembra meno frustrante.

Netflix sta testando una ricerca vocale nativa alimentata da intelligenza artificiale che ti consente di trovare programmi in base all'umore o all'atmosfera, con risultati basati su testo e senza personalizzazione per ora.

Netflix sta testando la propria funzione di ricerca vocale e sembra meno frustrante.

Netflix sta testando una ricerca vocale nativa alimentata da intelligenza artificiale che ti consente di trovare programmi in base all'umore o all'atmosfera, con risultati basati su testo e senza personalizzazione per ora.

Netflix sta testando la propria funzione di ricerca vocale e sembra meno frustrante.

Netflix sta testando una ricerca vocale nativa alimentata da intelligenza artificiale che ti consente di trovare programmi in base all'umore o all'atmosfera, con risultati basati su testo e senza personalizzazione per ora.

Rocket Lab Q1 2026 i ricavi crescono del 64% a un record di 200 milioni di dollari mentre il backlog raggiunge i 2,2 miliardi di dollari e le azioni aumentano del 30%

Rocket Lab ha riportato un fatturato record nel primo trimestre di $200 milioni, un portafoglio ordini di $2,2 miliardi e un contratto di $30 milioni con Anduril per ipersonici. Il titolo è aumentato del 30%, ma Neutron non ha ancora volato.

Rocket Lab Q1 2026 i ricavi crescono del 64% a un record di 200 milioni di dollari mentre il backlog raggiunge i 2,2 miliardi di dollari e le azioni aumentano del 30%

Rocket Lab ha riportato un fatturato record nel primo trimestre di $200 milioni, un portafoglio ordini di $2,2 miliardi e un contratto di $30 milioni con Anduril per ipersonici. Il titolo è aumentato del 30%, ma Neutron non ha ancora volato.

Cloudflare taglia 1.100 posti di lavoro nel passaggio all'AI agentica nonostante abbia battuto gli utili del Q1 2026, mentre le azioni scendono del 24%.

Cloudflare ha ridotto del 20% la sua forza lavoro dopo che l'uso dell'IA è aumentato del 600% in tre mesi. I ricavi del primo trimestre hanno superato le stime a 640 milioni di dollari, ma il titolo è sceso del 24% a causa delle notizie sulla ristrutturazione.

Cloudflare taglia 1.100 posti di lavoro nel passaggio all'AI agentica nonostante abbia battuto gli utili del Q1 2026, mentre le azioni scendono del 24%.

Cloudflare ha ridotto del 20% la sua forza lavoro dopo che l'uso dell'IA è aumentato del 600% in tre mesi. I ricavi del primo trimestre hanno superato le stime a 640 milioni di dollari, ma il titolo è sceso del 24% a causa delle notizie sulla ristrutturazione.

Impianti di trattamento delle acque in Polonia violati da hacker che utilizzano password predefinite mentre gli Stati Uniti affrontano la stessa minaccia per le infrastrutture critiche

L'ABW della Polonia ha rivelato violazioni ICS in cinque impianti di trattamento dell'acqua che utilizzano password predefinite. L'EPA degli Stati Uniti ha scoperto che il 70% delle utility idriche americane non soddisfa gli standard di base di cybersecurity.