Cuatro vulnerabilidades de OpenClaw permiten a los atacantes robar datos, escalar privilegios y plantar puertas traseras a través de la propia sandbox del agente.

TL;DR Cuatro vulnerabilidades encadenables de OpenClaw, denominadas "Claw Chain", permiten a los atacantes convertir en arma el propio sandbox del agente. Los parches están disponibles. Los investigadores de ciberseguridad de Cyera han divulgado cuatro vulnerabilidades en OpenClaw que, al encadenarse, permiten a un atacante robar datos sensibles, escalar privilegios y establecer control persistente sobre un host comprometido. Las fallas, denominadas colectivamente "Claw Chain", afectan el backend del sandbox gestionado OpenShell de OpenClaw y su tiempo de ejecución de bucle de retroceso MCP. Las cuatro han sido parcheadas en la versión 2026.4.22 de OpenClaw. La cadena de ataque funciona en cuatro etapas. Primero, un plugin malicioso, inyección de prompt o entrada externa comprometida obtiene ejecución de código dentro del sandbox de OpenShell. Segundo, se explotan dos de las vulnerabilidades, CVE-2026-44113 y CVE-2026-44115, para exponer credenciales, secretos y archivos sensibles. Tercero, se utiliza CVE-2026-44118 para obtener control a nivel de propietario del tiempo de ejecución del agente al explotar una bandera de propiedad mal validada. Cuarto, CVE-2026-44112, la más severa de las cuatro con un puntaje CVSS de 9.6, se utiliza para plantar puertas traseras, modificar configuraciones y establecer persistencia fuera del sandbox. La vulnerabilidad arquitectónicamente más interesante es CVE-2026-44118, que proviene de que OpenClaw confía en una bandera controlada por el cliente llamada senderIsOwner sin validarla contra la sesión autenticada. Cualquier cliente de bucle de retroceso que no sea propietario podría hacerse pasar por un propietario y obtener control sobre la configuración del gateway, la programación de cron y la gestión del entorno de ejecución. La solución, según el aviso de OpenClaw, implica emitir tokens portadores separados para propietarios y no propietarios, con senderIsOwner ahora derivado exclusivamente del token de autenticación en lugar de un encabezado que se puede suplantar. Las dos condiciones de carrera TOCTOU (tiempo de verificación/tiempo de uso), CVE-2026-44112 y CVE-2026-44113, permiten a los atacantes eludir las restricciones del sandbox y redirigir escrituras o lecturas de archivos fuera de la raíz de montaje prevista. CVE-2026-44115 explota una lista de permitidos incompleta al incrustar tokens de expansión de shell dentro de un cuerpo heredoc, lo que permite la ejecución de comandos que de otro modo estarían bloqueados en tiempo de ejecución. El 💜 de la tecnología de la UE Los últimos rumores de la escena tecnológica de la UE, una historia de nuestro sabio fundador Boris y un arte de IA cuestionable. Es gratis, cada semana, en tu bandeja de entrada. ¡Regístrate ahora! Lo que hace que Claw Chain sea particularmente preocupante es que cada paso parece un comportamiento normal del agente para los controles de seguridad tradicionales. “Al convertir en arma los propios privilegios del agente, un adversario avanza a través del acceso a datos, escalada de privilegios y persistencia, utilizando al agente como sus manos dentro del entorno”, dijo Cyera. El ataque amplía el radio de explosión mientras dificulta significativamente la detección, porque las acciones maliciosas son indistinguibles de las operaciones legítimas que el agente está diseñado para realizar. Esta no es la primera vez que la seguridad de OpenClaw ha sido objeto de escrutinio. En enero, una vulnerabilidad crítica de ejecución remota de código (CVE-2026-25253) permitió que cualquier sitio web que un usuario visitara se conectara silenciosamente al servidor local del agente a través de un WebSocket no validado, encadenando un secuestro de sitio cruzado en una ejecución completa de código. Una auditoría de Koi Security de ClawHub, el mercado de habilidades de OpenClaw, encontró 341 entradas maliciosas de un total de 2,857 habilidades disponibles, con ataques diseñados para robar credenciales, abrir shells inversos y secuestrar agentes para minería de criptomonedas. Nvidia abordó algunas de estas preocupaciones de seguridad estructural en marzo con NemoClaw, una capa empresarial que agrega orquestación de sandbox, barandillas de privacidad y endurecimiento de seguridad sobre OpenClaw. El producto fue construido en asociación con Cisco, CrowdStrike, Google y Microsoft Security. Pero NemoClaw opera a nivel de infraestructura, no a nivel de aplicación, y las vulnerabilidades de Claw Chain se encuentran dentro de la propia implementación del sandbox de OpenClaw, lo que significa que incluso las implementaciones endurecidas con NemoClaw habrían sido afectadas antes del parche. La magnitud de la exposición es significativa. OpenClaw tiene más de 3.2 millones de usuarios, está integrado con suscripciones de ChatGPT a través de OpenAI y ha sido adoptado como una plataforma empresarial por Nvidia (NemoClaw) y Tencent (ClawPro). Una parte significativa de la base instalada está ejecutando versiones más antiguas y no parcheadas, y los atacantes han estado apuntando a vulnerabilidades conocidas en versiones anteriores a 2026.1.30 desde al menos febrero. El investigador de seguridad Vladimir Tokarev ha sido acreditado con el descubrimiento y la denuncia de los problemas. Se aconseja a los usuarios que actualicen a la versión 2026.4.22 de inmediato. La lección más amplia es una que la industria de agentes de IA ha sido lenta en interiorizar: cuando un agente autónomo tiene acceso a archivos, credenciales, API y recursos de red, comprometer al agente es funcionalmente equivalente a comprometer al usuario. La seguridad perimetral tradicional no fue diseñada para un mundo en el que la entidad más privilegiada dentro del entorno es un software que ejecuta instrucciones de fuentes externas. Claw Chain es poco probable que sea la última divulgación de vulnerabilidad de este tipo. Sin embargo, puede ser la que obligue a la industria a tratar la seguridad de los agentes de IA con el mismo rigor que aplica a los sistemas operativos y la infraestructura en la nube, en lugar de como un pensamiento posterior añadido a un producto que nunca fue diseñado para ser tan importante.

Other articles

John Collison de Stripe dice que el comercio agente transformará por completo las compras en línea.

El cofundador de Stripe argumenta que la búsqueda por palabras clave es una forma "ridícula" de comprar cosas y que los agentes de IA obligarán a los minoristas a repensar todo.

John Collison de Stripe dice que el comercio agente transformará por completo las compras en línea.

El cofundador de Stripe argumenta que la búsqueda por palabras clave es una forma "ridícula" de comprar cosas y que los agentes de IA obligarán a los minoristas a repensar todo.

La encuesta de BCG encuentra que el 61% de los CEO dicen que las juntas están apresurando la transformación de la IA mientras el hype distorsiona el juicio en la sala de juntas.

Una encuesta global de 625 líderes revela una brecha entre la cautela de los CEO y la urgencia de la junta sobre la IA. Tres cuartas partes de los miembros de la junta califican su conocimiento sobre IA como alto; casi el 40% de los CEO no están de acuerdo.

La encuesta de BCG encuentra que el 61% de los CEO dicen que las juntas están apresurando la transformación de la IA mientras el hype distorsiona el juicio en la sala de juntas.

Una encuesta global de 625 líderes revela una brecha entre la cautela de los CEO y la urgencia de la junta sobre la IA. Tres cuartas partes de los miembros de la junta califican su conocimiento sobre IA como alto; casi el 40% de los CEO no están de acuerdo.

Cuatro vulnerabilidades de OpenClaw permiten a los atacantes robar datos, escalar privilegios y plantar puertas traseras a través de la propia sandbox del agente.

Cyera divulgó cuatro vulnerabilidades encadenables en OpenClaw que convierten a un agente comprometido en una puerta trasera persistente. Los parches están disponibles.

Cuatro vulnerabilidades de OpenClaw permiten a los atacantes robar datos, escalar privilegios y plantar puertas traseras a través de la propia sandbox del agente.

Cyera divulgó cuatro vulnerabilidades encadenables en OpenClaw que convierten a un agente comprometido en una puerta trasera persistente. Los parches están disponibles.

RJ Scaringe ha recaudado $12 mil millones a través de tres startups, y los inversores aún están haciendo fila.

El fundador de Rivian ahora dirige tres empresas, Rivian, Also y Mind Robotics, con un total de recaudación combinado que rivaliza con los mercados de capital de riesgo enteros.

RJ Scaringe ha recaudado $12 mil millones a través de tres startups, y los inversores aún están haciendo fila.

El fundador de Rivian ahora dirige tres empresas, Rivian, Also y Mind Robotics, con un total de recaudación combinado que rivaliza con los mercados de capital de riesgo enteros.

BMW Motorrad Vision K18 es una bestia naked de metal, con seis cilindros, que atormentará tus sueños de motocicleta.

La Vision K18 de BMW es un concepto único construido alrededor de un motor de seis cilindros en línea de 1,800 cc, y suena tan fuerte y desquiciado como se ve.

BMW Motorrad Vision K18 es una bestia naked de metal, con seis cilindros, que atormentará tus sueños de motocicleta.

La Vision K18 de BMW es un concepto único construido alrededor de un motor de seis cilindros en línea de 1,800 cc, y suena tan fuerte y desquiciado como se ve.

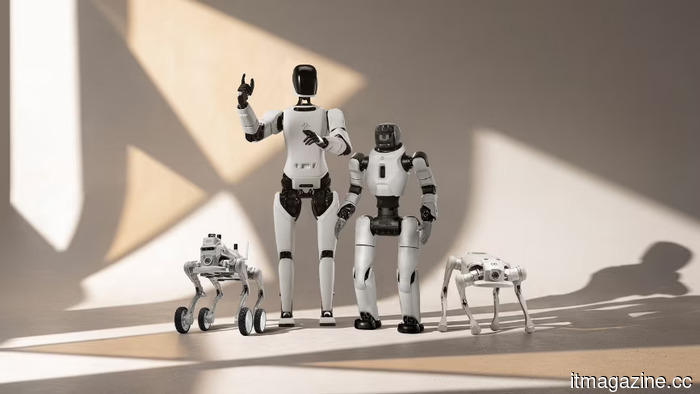

Faraday Future recaudó 25 millones de dólares para su cambio hacia la robótica. La letra pequeña cuenta una historia diferente.

El fabricante de vehículos eléctricos en problemas dice que $70 millones en notas convertibles financiarán su estrategia de robótica de IA. Su acción se cotiza por debajo de $1 y Nasdaq ha advertido sobre la posible exclusión.

Faraday Future recaudó 25 millones de dólares para su cambio hacia la robótica. La letra pequeña cuenta una historia diferente.

El fabricante de vehículos eléctricos en problemas dice que $70 millones en notas convertibles financiarán su estrategia de robótica de IA. Su acción se cotiza por debajo de $1 y Nasdaq ha advertido sobre la posible exclusión.

Cuatro vulnerabilidades de OpenClaw permiten a los atacantes robar datos, escalar privilegios y plantar puertas traseras a través de la propia sandbox del agente.

Cyera divulgó cuatro vulnerabilidades encadenables en OpenClaw que convierten a un agente comprometido en una puerta trasera persistente. Los parches están disponibles.